En bref : Les cadres de gestion des changements ITIL exigent une évaluation des risques avant les changements en production, mais la plupart des comités consultatifs de changement (CAB) approuvent les mises en production sur la base d'assurances des développeurs et de listes de vérification sommaires -- sans aucune preuve de sécurité objective. Le pentesting automatisé comble ce fossé en fournissant un « certificat de sécurité » pour chaque changement : un résultat de pentest documenté et horodaté prouvant que le changement a été testé pour les vulnérabilités exploitables avant qu'il n'atteigne la production. Cet article explique comment intégrer le pentesting dans les processus de changement ITIL, intégrer la certification de sécurité dans la politique de changement et connecter le processus aux outils ITSM comme ServiceNow et Jira Service Management.

Chaque organisation informatique mature a un processus de gestion des changements. Il y a un comité consultatif de changement. Il y a des formulaires de demande de changement. Il y a des flux d'approbation. Et dans la grande majorité des organisations, les changements sont approuvés pour le déploiement en production sans une seule preuve objective que le changement n'introduit pas de vulnérabilités de sécurité exploitables.

Ce n'est pas un problème de niche. C'est l'état par défaut de la gestion des changements dans toutes les industries. Le cadre ITIL prescrit l'évaluation des risques comme un composant essentiel de l'évaluation des changements, mais le cadre ne spécifie pas comment le risque de sécurité doit être évalué. La plupart des organisations comblent donc le fossé avec des évaluations subjectives : le développeur dit que le changement est sûr, l'équipe QA confirme la correction fonctionnelle, et le gestionnaire de changement coche une case. Personne ne teste si le changement peut être exploité par un attaquant.

Le fossé de sécurité dans la gestion des changements

Pour comprendre le fossé, parcourons un workflow typique de gestion des changements.

Une équipe de développement termine une nouvelle fonctionnalité ou une modification d'infrastructure. Elle soumet une demande de changement via la plateforme ITSM de l'organisation. La demande de changement inclut une description du changement, sa justification métier, un plan de retour arrière et une évaluation des risques. L'évaluation des risques consiste généralement en une catégorisation -- faible, moyen ou élevé -- basée sur la portée du changement et la criticité du système affecté.

Le comité consultatif de changement examine la demande. Les membres peuvent inclure les opérations IT, les responsables de développement, les parties prenantes métier et parfois un représentant de la sécurité. Ils évaluent le changement en fonction des informations fournies, posent des questions de clarification et approuvent, reportent ou rejettent le changement.

Voici le problème : l'évaluation des risques est presque entièrement subjective. Le développeur évalue son propre changement comme « faible risque » parce qu'il comprend ce que le code fait et croit qu'il est sûr. L'équipe QA confirme que la fonctionnalité marche comme prévu. Mais personne n'a testé si le changement introduit un contournement d'authentification, expose un nouvel endpoint API sans autorisation appropriée, crée une vulnérabilité de traversée de chemin dans un gestionnaire de téléchargement de fichiers, ou introduit un SSRF via une nouvelle intégration.

Le CAB approuve le changement sur la base de la confiance, pas des preuves. Et pour les 99 % de changements qui n'introduisent pas de vulnérabilités exploitables, cela fonctionne. Pour le 1 % qui le fait, l'organisation découvre la vulnérabilité de la manière difficile -- via un incident de sécurité, un bug signalé par un client, ou un pentest des mois plus tard.

Où le pentesting s'inscrit dans la gestion des changements ITIL

ITIL 4 définit l'habilitation au changement comme une pratique qui « maximise le nombre de changements réussis en s'assurant que les risques ont été correctement évalués ». Le cadre identifie trois types de changements :

Les changements standard sont des changements pré-autorisés, à faible risque, qui suivent une procédure reproductible et ne nécessitent pas de revue CAB. Les changements normaux nécessitent une évaluation et une autorisation via le processus standard -- nouvelles fonctionnalités, modifications d'infrastructure, déploiements d'intégrations. Les changements d'urgence sont accélérés en raison d'un besoin métier urgent et documentés rétroactivement.

Le pentesting s'applique le plus naturellement aux changements normaux, en particulier ceux classés comme risque moyen ou élevé. Le pentest fournit la preuve de sécurité objective qui manque actuellement à l'évaluation des risques. Au lieu que le développeur auto-certifie que le changement est sûr, l'organisation dispose d'un résultat de test documenté prouvant qu'une évaluation indépendante a été réalisée.

Pour les changements d'urgence, le pentesting doit être effectué rétroactivement. Le changement est déployé sous approbation accélérée, et un pentest est déclenché contre l'environnement de production dans les 24-48 heures pour valider que le changement d'urgence n'a pas introduit de vulnérabilités exploitables. Ce test rétroactif boucle la boucle sur les changements d'urgence qui ont contourné la porte de sécurité normale.

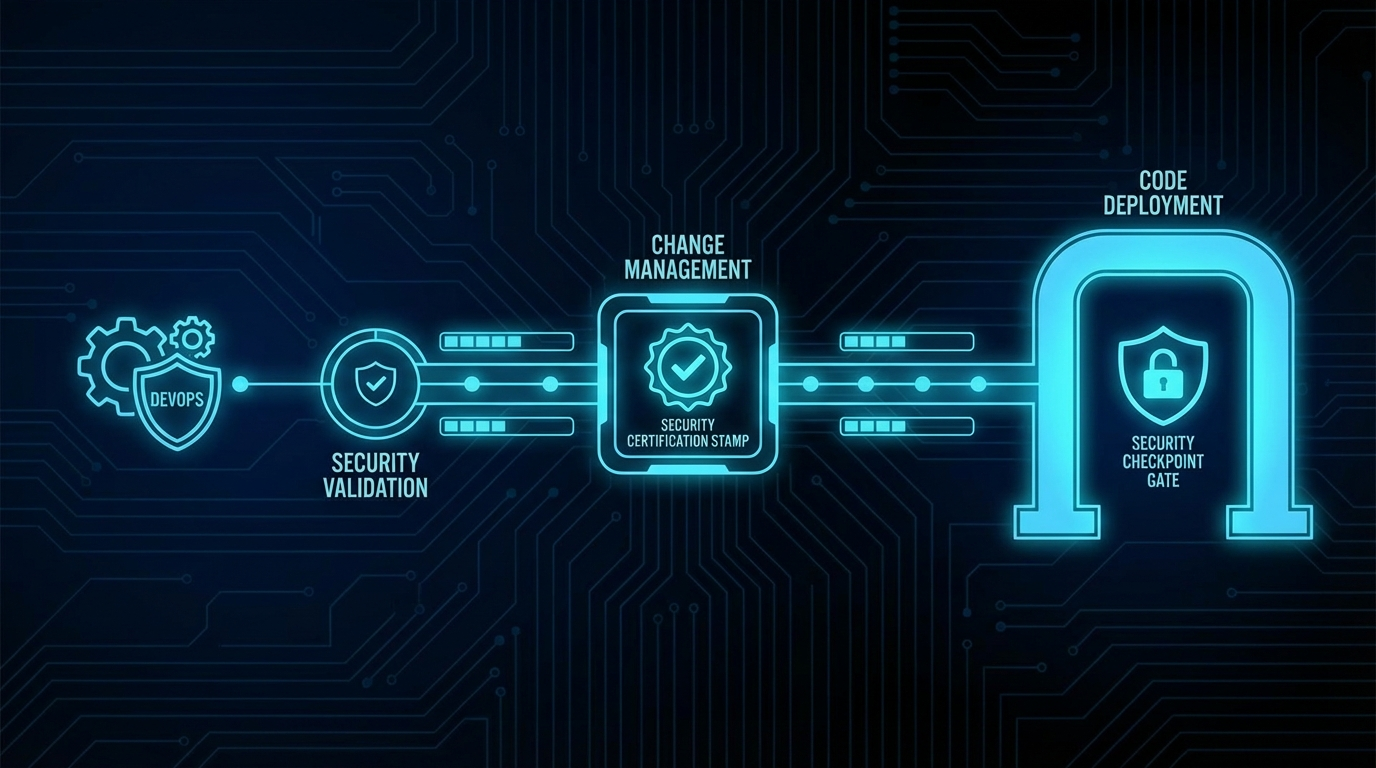

Le concept de certificat de sécurité

Considérez le pentesting comme produisant un « certificat de sécurité » pour un changement -- analogue à la manière dont les tests QA produisent un « certificat de qualité ». Tout comme la validation QA certifie que le changement fonctionne correctement, le certificat de sécurité certifie que le changement a été testé pour les vulnérabilités exploitables.

Le certificat de sécurité est un document structuré (ou un enregistrement dans votre système ITSM) qui contient :

- ID du changement : L'identifiant de la demande de changement qu'il certifie

- Périmètre du test : Ce qui a été testé (endpoints spécifiques, systèmes ou composants affectés par le changement)

- Date et durée du test : Quand le pentest a été réalisé et combien de temps il a duré

- Méthodologie : Quels types de tests ont été effectués (test d'application web, test API, test réseau, test d'authentification, etc.)

- Résumé des constatations : Nombre et sévérité des vulnérabilités exploitables découvertes

- Détail des constatations critiques/élevées : Description spécifique de toute vulnérabilité exploitable qui bloquerait le changement

- Statut de certification : Réussite (aucune constatation exploitable élevée ou critique), Réussite conditionnelle (constatations moyennes nécessitant une remédiation dans un délai défini), ou Échec (constatations exploitables élevées ou critiques devant être remédiées avant le déploiement)

- Testé par : La plateforme ou l'équipe qui a réalisé l'évaluation

- Lien du rapport : Rapport complet de pentest pour examen détaillé

Ce certificat est attaché à la demande de changement dans le système ITSM, fournissant au CAB des preuves de sécurité objectives aux côtés des résultats QA existants, de la justification métier et du plan de retour arrière. Le gestionnaire de changement peut prendre une décision d'approbation éclairée basée sur des tests de sécurité réels plutôt que sur des évaluations de risque subjectives.

Intégration avec ServiceNow

ServiceNow est la plateforme ITSM dominante en informatique d'entreprise, et l'intégration du pentesting automatisé dans la gestion des changements ServiceNow crée un workflow fluide pour les gestionnaires de changements.

Le flux d'intégration fonctionne comme suit :

- Une demande de changement est créée dans ServiceNow et progresse dans le workflow d'approbation normal.

- Quand le changement atteint l'état « Test » ou « Pré-implémentation », le workflow ServiceNow déclenche un pentest automatisé via l'API ThreatExploit. L'appel API inclut le numéro de changement, l'environnement cible (staging) et le périmètre des tests basé sur les systèmes affectés par le changement.

- ThreatExploit exécute le pentest et renvoie les résultats à ServiceNow via un webhook ou un callback API REST. Les résultats sont stockés en pièce jointe ou en enregistrement lié à la demande de changement.

- Le certificat de sécurité est auto-généré et renseigné sur l'enregistrement de changement. Si le pentest n'a trouvé aucune vulnérabilité exploitable élevée ou critique, le statut du certificat est « Réussite ». Si des vulnérabilités exploitables ont été trouvées, le statut est « Échec » avec détails.

- Le gestionnaire de changement examine le certificat de sécurité dans le cadre de l'évaluation CAB. Les certificats de réussite soutiennent l'approbation. Les certificats d'échec nécessitent une remédiation avant que le changement puisse procéder.

Cette intégration peut être configurée comme obligatoire pour des catégories de changements spécifiques (changements à haut risque, changements sur des systèmes orientés client, changements sur des systèmes dans le périmètre de conformité) ou optionnelle pour les changements à risque plus faible. Le moteur de workflow ServiceNow gère la logique de routage, et l'étape de pentest s'intègre naturellement dans les états de cycle de vie du changement existants.

Intégration avec Jira Service Management

Jira Service Management (JSM) prend en charge un schéma d'intégration similaire utilisant les règles d'automatisation de Jira et les capacités d'API REST. Quand une demande de changement passe à un statut défini (ex. : « En attente de revue de sécurité »), une règle d'automatisation Jira déclenche un webhook vers l'API ThreatExploit. Les résultats du pentest sont renvoyés sous forme de champs personnalisés : Statut de certification, Nombre de constatations, Constatations critiques et Lien du rapport.

Le moteur de workflow JSM peut imposer la porte de sécurité en exigeant que le champ Statut de certification soit « Réussite » ou « Réussite conditionnelle » avant que le changement puisse passer au statut « Approuvé ». Cette application structurelle signifie que les changements ne peuvent pas contourner la porte de sécurité sans un dépassement explicite par un gestionnaire de changement autorisé -- et les dépassements sont journalisés à des fins d'audit.

Intégrer les exigences de pentest dans la politique de changement

L'intégration technique n'est que la moitié de l'équation. L'autre moitié est la politique -- codifier l'exigence de tests de sécurité dans la politique de gestion des changements de votre organisation pour qu'elle devienne une étape obligatoire plutôt qu'une amélioration optionnelle.

Voici un cadre de politique pratique que vous pouvez adapter :

Périmètre : Tous les changements normaux classés comme risque moyen ou élevé qui affectent des systèmes dans le périmètre de conformité (SOC 2, PCI DSS, HIPAA, ISO 27001) ou des systèmes qui traitent, stockent ou transmettent des données sensibles.

Exigence : Avant qu'un changement dans le périmètre puisse être approuvé pour le déploiement en production, un test d'intrusion automatisé doit être effectué contre le changement dans un environnement de staging ou pré-production. Le test doit couvrir les systèmes et composants spécifiques affectés par le changement.

Certificat de sécurité : Les résultats du pentest doivent être documentés dans un certificat de sécurité attaché à la demande de changement. Le certificat doit inclure le statut de certification (Réussite, Réussite conditionnelle ou Échec), le résumé des constatations et le lien vers le rapport complet.

Critères d'approbation :

- Réussite : Aucune vulnérabilité exploitable de sévérité critique ou élevée. Le changement peut être approuvé.

- Réussite conditionnelle : Vulnérabilités exploitables de sévérité moyenne identifiées. Le changement peut être approuvé avec un plan et un calendrier de remédiation (ne dépassant pas 30 jours). La remédiation doit être vérifiée par un pentest de suivi.

- Échec : Vulnérabilités exploitables de sévérité critique ou élevée identifiées. Le changement ne doit pas être approuvé tant que les vulnérabilités ne sont pas remédiées et qu'un retest confirme une certification Réussite ou Réussite conditionnelle.

Changements d'urgence : Les tests de sécurité ne sont pas requis avant le déploiement d'urgence mais doivent être effectués rétroactivement dans les 48 heures. Si le test rétroactif identifie des vulnérabilités exploitables, une demande de changement de suivi pour remédiation doit être soumise comme changement normal de priorité 1.

Exceptions : Les exceptions à l'exigence de test de sécurité doivent être approuvées par le RSSI ou son délégué et documentées sur la demande de changement avec une justification d'acceptation du risque.

Ce cadre de politique donne aux gestionnaires de changements des critères clairs et applicables. Il élimine l'ambiguïté de l'évaluation subjective des risques pour les questions de sécurité et fournit une piste de décision documentée pour les auditeurs.

Réduire les frictions CAB avec des rapports automatisés

Une préoccupation légitime concernant l'ajout du pentesting à la gestion des changements est que cela ralentira le processus d'approbation. Les réunions CAB sont déjà limitées en temps, et l'ajout d'un artefact de revue supplémentaire pourrait créer des frictions et des retards.

Le pentesting automatisé et le reporting répondent directement à cette préoccupation. Le pentest s'exécute en arrière-plan après le déploiement du changement en staging -- il ne nécessite pas de planification, cadrage ou coordination manuelle. Les résultats sont automatiquement publiés sur l'enregistrement de changement. Le certificat de sécurité fournit un verdict clair en une ligne : Réussite, Réussite conditionnelle ou Échec.

Pour les changements qui réussissent, la revue CAB prend quelques secondes. Le gestionnaire de changement voit une certification verte « Réussite », confirme qu'elle est attachée à l'enregistrement de changement et passe à la suite. Le pentest n'ajoute pas de temps de réunion pour les changements propres -- il ajoute simplement de la confiance.

Pour les changements qui échouent, le pentest fait gagner un temps significatif au CAB en faisant remonter les problèmes de sécurité avant qu'ils ne deviennent des incidents. Une discussion de 15 minutes sur l'opportunité d'approuver un changement avec deux constatations exploitables de sévérité élevée coûte bien moins qu'une réponse à incident de plusieurs jours après que ces vulnérabilités soient exploitées en production.

L'effet net sur la vélocité des changements est généralement positif. Les organisations qui implémentent la certification de sécurité rapportent que le temps total entre la soumission du changement et le déploiement en production diminue car la porte de sécurité attrape les problèmes tôt -- des problèmes qui auraient autrement été découverts post-déploiement et auraient nécessité des changements d'urgence, des retours arrière ou une réponse à incident. Attraper une vulnérabilité en staging via du pentesting automatisé prend des jours. Répondre à la même vulnérabilité comme incident de sécurité en production prend des semaines.

La perspective de gouvernance

Pour les professionnels de la gouvernance IT et les gestionnaires de changements, la certification de sécurité via le pentesting automatisé répond à plusieurs défis de gouvernance persistants.

Auditabilité. Chaque changement dans le périmètre a un résultat de test de sécurité documenté. Les auditeurs examinant votre processus de gestion des changements peuvent voir que le risque de sécurité a été objectivement évalué pour chaque changement, pas simplement auto-déclaré par l'implémenteur du changement. C'est particulièrement précieux pour les audits SOC 2 Type II, où les auditeurs examinent les contrôles de gestion des changements (CC8.1) sur la période d'observation.

Cohérence. Les évaluations de risque humaines sont intrinsèquement incohérentes. Différents développeurs évaluent différemment des changements similaires. Différents gestionnaires de changements appliquent des niveaux de scrutin différents. Le pentesting automatisé applique la même méthodologie de test à chaque changement, produisant des résultats cohérents et comparables.

Responsabilité. Quand un changement ayant introduit une vulnérabilité est retracé, le certificat de sécurité fournit une documentation claire de ce qui a été testé et de ce qui était connu au moment de l'approbation.

Preuves de conformité. L'Exigence 6.3.2 de PCI DSS exige que les changements de code personnalisé soient examinés avant la mise en production. Le contrôle A.8.32 de l'Annexe A de l'ISO 27001 traite de la gestion des changements pour le traitement de l'information. Le contrôle CM-4 du NIST SP 800-53 exige une analyse d'impact de sécurité pour les changements. Le pentesting automatisé dans le cadre de la gestion des changements fournit des preuves directes pour tous ces contrôles.

De la théorie de gouvernance à la pratique opérationnelle

L'écart entre la théorie de gouvernance de la gestion des changements et la pratique opérationnelle est large dans la plupart des organisations. Les politiques disent que le risque doit être évalué. En pratique, l'évaluation des risques est un menu déroulant sur un formulaire. Les politiques disent que la sécurité doit être prise en compte. En pratique, la revue de sécurité est une case à cocher qui est cochée par défaut.

Le pentesting automatisé comble cet écart en rendant l'évaluation de sécurité concrète, objective et automatique. Il ne nécessite pas que les gestionnaires de changements deviennent des experts en sécurité. Il ne nécessite pas que les développeurs effectuent des tests de sécurité sur leur propre code. Il ne nécessite pas de personnel supplémentaire ni d'étapes de processus manuelles. Il s'exécute en arrière-plan, produit un résultat clair et s'intègre dans le workflow de changement existant.

Les organisations qui implémentent ce modèle trouvent que leur processus de gestion des changements devient véritablement conscient des risques plutôt que performativement conscient des risques. Les gestionnaires de changements prennent de meilleures décisions car ils ont de meilleures informations. Les développeurs reçoivent un retour plus rapide sur les problèmes de sécurité car les tests se produisent avant la production, pas des mois plus tard. Les équipes de sécurité gagnent en visibilité sur le pipeline de changements sans devenir un goulot d'étranglement.

C'est à cela que ressemble une gouvernance efficace : pas plus de processus, mais de meilleures informations circulant dans les processus existants.

Questions Fréquemment Posées

Le pentesting devrait-il faire partie de la gestion des changements ?

Oui. La gestion des changements ITIL exige une évaluation des risques avant les changements en production, mais la plupart des CAB manquent de preuves de sécurité objectives. Le pentesting automatisé fournit une porte de sécurité pass/fail que les gestionnaires de changements peuvent exiger avant d'approuver les mises en production, comblant le fossé entre la théorie de gouvernance et la pratique.

Comment évaluez-vous le risque de sécurité avant les changements en production ?

Exécutez du pentesting automatisé contre le changement dans un environnement de staging avant la revue du CAB. Le rapport de pentest fournit des preuves objectives de vulnérabilités exploitables, donnant aux gestionnaires de changements des données concrètes pour approuver, reporter ou rejeter le changement.

Qu'est-ce que la certification de sécurité pour la gestion des changements ?

La certification de sécurité est un résultat de pentest documenté attaché à une demande de changement, prouvant que le changement a été testé pour les vulnérabilités exploitables avant le déploiement en production. Elle fonctionne comme une porte de qualité — similaire à la manière dont la validation QA certifie la correction fonctionnelle.