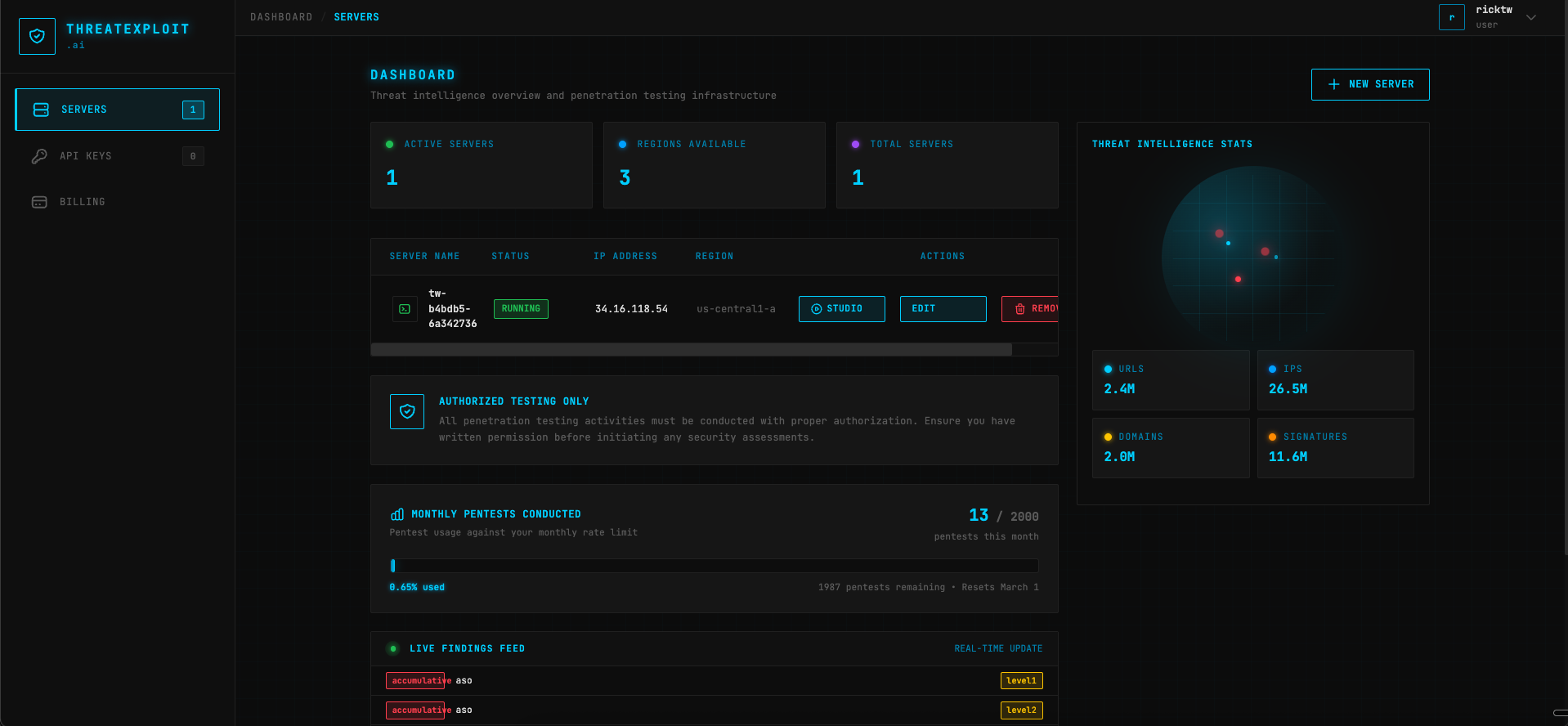

Créez et gérez plusieurs serveurs de pentesting dédiés.

Développez Votre Pratique de Pentesting —

10x Plus de Tests, une Fraction du Coût

Offrez du pentesting continu à vos clients avec notre moteur propulsé par l'IA. Rapports complets en moins de 4 heures, mappés aux cadres de conformité — à une fraction du coût des tests manuels.

Aucune carte de crédit requise. Commencez à tester en quelques minutes.

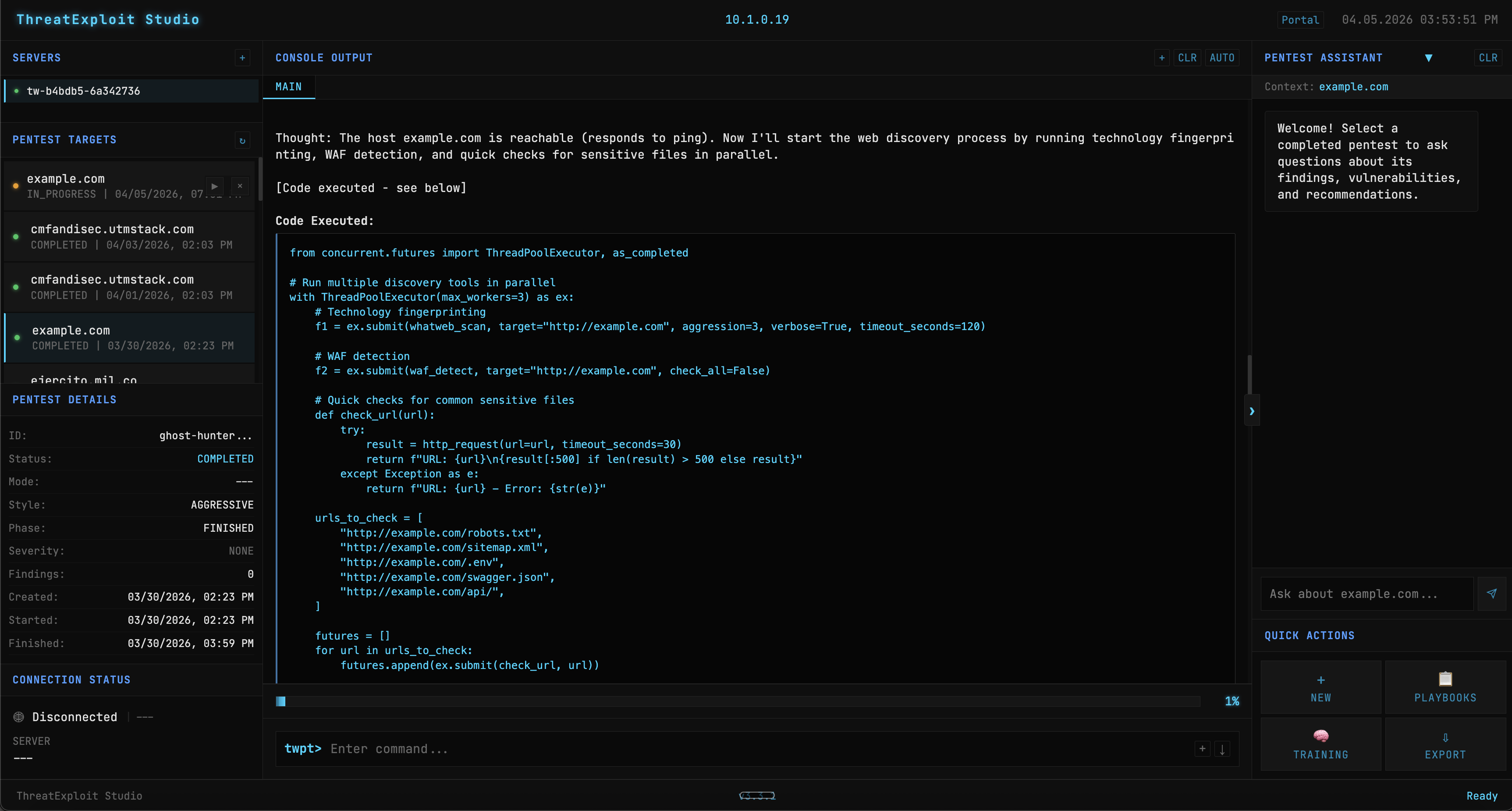

Autonomous Penetration Testing Engine

A purpose-built LLM trained on penetration testing drives an autonomous agentic framework — from reconnaissance through exploitation to compliance-ready reports.

Pentest-Trained LLM

LLM trained on penetration testing methodology and techniques

Agentic Framework

ROOT Controller orchestrates 7 PTES phases with autonomous decision-making

+60 Pentesting Tools

Autonomous subagents orchestrate open-source and proprietary security tools

Reports & Compliance

Multi-format reports mapped to regulatory compliance frameworks

As seen on

Tout ce dont Vous Avez Besoin pour Livrer du Pentesting à Grande Échelle avec

ThreatExploit

Infrastructure Dédiée

Pentesting Depuis Vos Propres Serveurs Dédiés

Aucune infrastructure partagée ou multi-tenant. Exécutez des tests de pénétration sur des ressources dédiées avec des options de déploiement global en Amérique, Europe et Asie.

Permissions basées sur les rôles et clés API pour l'intégration CI/CD.

Tests de pénétration internes et externes depuis un seul portail.

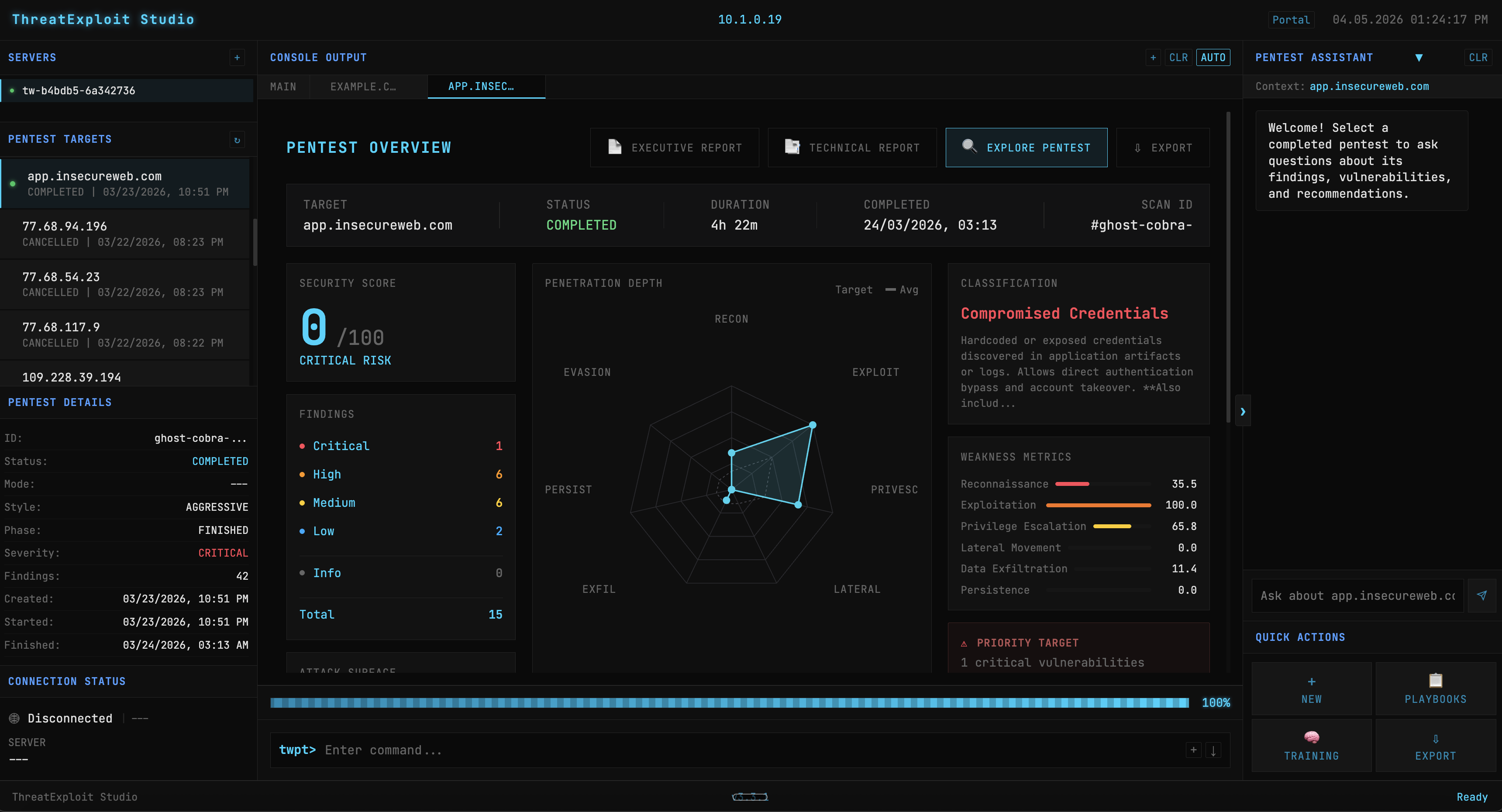

Moteur Propulsé par l'IA

Tests Automatisés, Résultats Vérifiés avec ThreatExploit

Notre moteur d'IA gère la reconnaissance, le scan et l'exploitation automatiquement. Chaque découverte est vérifiée avec des preuves — pas de faux positifs qui gaspillent le temps de votre équipe.

Automatisation complète de la reconnaissance à l'exploitation.

Collecte de preuves avec captures d'écran.

95% de taux de vérification des découvertes.

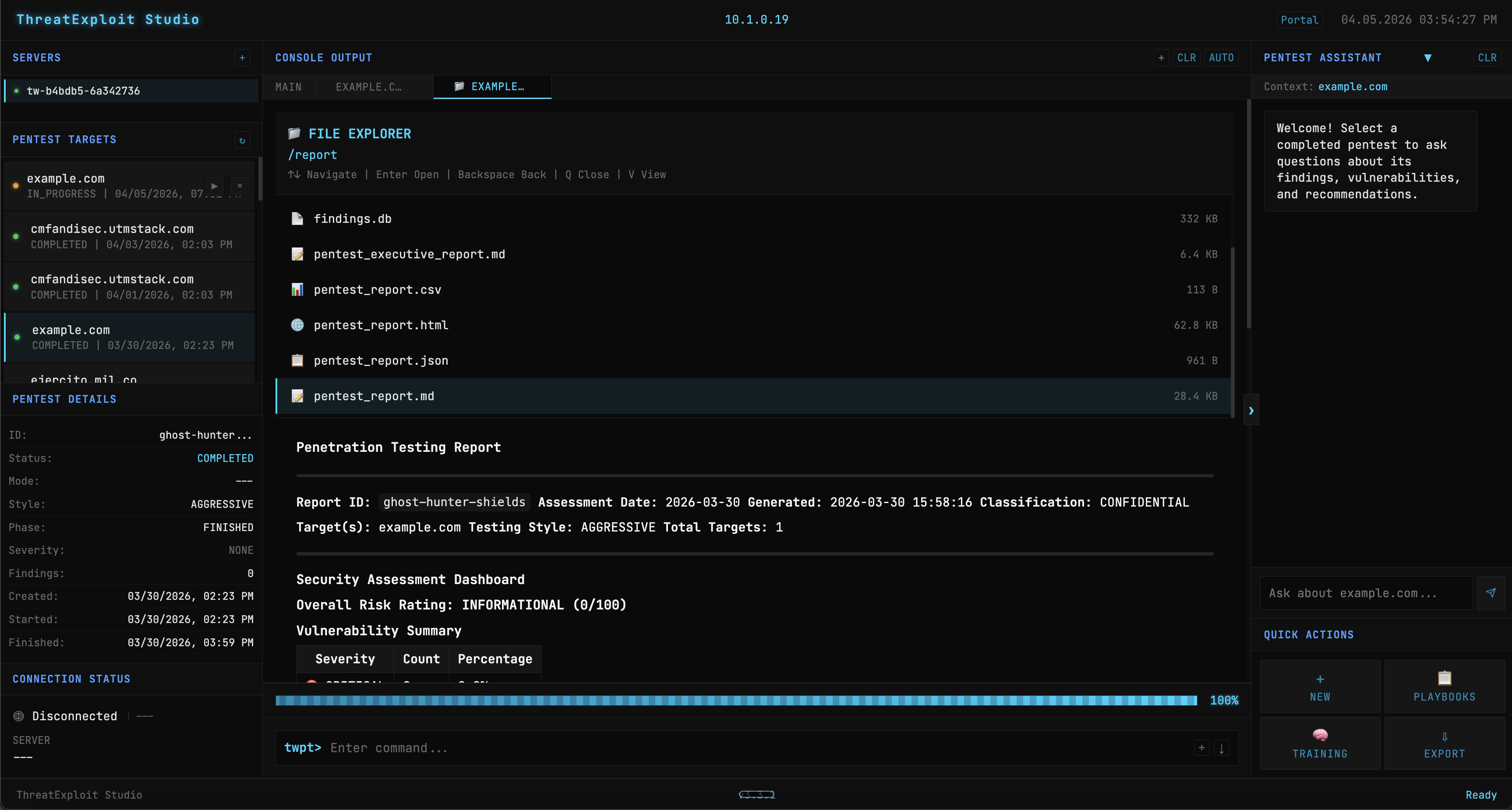

Rapports et Livraison

Rapports Professionnels, Prêts à Livrer

Générez des rapports prêts pour le client dans plusieurs formats. Résumés exécutifs pour la direction, détails techniques pour les équipes de remédiation. Documentation prête pour la conformité incluse.

Formats d'exportation PDF, JSON et structurés.

Vues de rapports exécutifs et techniques.

Prêt pour la conformité PCI-DSS, SOC2, ISO 27001.

Deliver Pentest Reports in Under 4 Hours

Complete penetration tests with compliance mappings, evidence documentation, and actionable remediation — faster than any manual team.

Full Pentest Report

From target submission to a complete, compliance-mapped penetration test report delivered to your client.

Finding Accuracy

Every finding is verified with evidence and screenshots. No false positives wasting your team's time.

More Closed Deals

Partners use lightweight prospecting pentests to win new business. Show prospects real vulnerabilities to close faster.

Compliance Frameworks

Reports auto-mapped to HIPAA, SOC 2 Type 2, GLBA, PCI-DSS, CMMC, and GDPR with specific control references.

What Your Clients Receive

Qui s'Associe avec ThreatExploit

MSSPs et Entreprises de Sécurité

Ajoutez le pentesting automatisé à vos services gérés. Réalisez plus de tests avec moins de pentesters seniors. Développez-vous sans embaucher.

Opérateurs Télécom

Proposez des évaluations de sécurité comme valeur ajoutée à vos clients professionnels. Nouvelle source de revenus, aucun recrutement en sécurité nécessaire.

Hébergeurs Web

Différenciez votre hébergement avec du pentesting intégré. Aidez vos clients à respecter les exigences de conformité sans fournisseurs tiers.

Cabinets de Conformité et d'Audit

Automatisez l'exigence de pentesting pour PCI-DSS, SOC2, ISO 27001. Audits plus rapides, résultats cohérents à chaque fois.

Pourquoi les Partenaires nous Choisissent

Tests Continus

Passez des pentests annuels à une surveillance de sécurité continue. Offrez à vos clients une protection permanente.

Coûts Réduits

Réduisez drastiquement les coûts de main-d'œuvre du pentesting. Automatisez le travail répétitif qui grève vos marges.

Évoluez sans Embaucher

Multipliez par 10 votre capacité de tests sans augmenter vos effectifs. L'IA s'occupe du gros du travail.

Croissance des Revenus

Transformez le pentesting en une source de revenus récurrents à forte marge pour votre organisation.

Questions sur le Partenariat ?

Nous Avons les Réponses

Qu'est-ce que ThreatExploit AI ?

ThreatExploit AI est un moteur de tests de pénétration propulsé par l'IA conçu pour les fournisseurs de services de sécurité. Il automatise l'ensemble du flux de travail de pentesting — reconnaissance, scan, exploitation et rapports — afin que votre équipe puisse réaliser plus de tests pour plus de clients sans augmenter les effectifs. Les partenaires utilisent ThreatExploit pour ajouter le pentesting automatisé à leur portefeuille de services existant.

Comment fonctionne le programme partenaire ?

Inscrivez-vous pour un compte gratuit et explorez la plateforme. Quand vous êtes prêt, intégrez vos clients via notre tableau de bord partenaire, configurez des pentests pour leurs environnements et livrez des rapports professionnels. Il n'y a pas d'engagement minimum — commencez avec un client et développez-vous à votre rythme.

Ai-je besoin de pentesters dans mon équipe pour l'utiliser ?

Non. ThreatExploit automatise l'exécution technique des tests de pénétration. Bien que des connaissances en sécurité aident à interpréter les résultats, la plateforme gère la reconnaissance, le scan, l'exploitation et la collecte de preuves automatiquement. Beaucoup de nos partenaires sont des MSPs et des opérateurs télécom sans équipes de pentesting dédiées.

Quels formats de rapports sont disponibles pour mes clients ?

ThreatExploit génère des rapports aux formats PDF, JSON et données structurées. Les rapports incluent des résumés exécutifs pour la direction et des résultats techniques détaillés pour les équipes de remédiation. Tous les rapports incluent des preuves, des captures d'écran et une documentation prête pour la conformité aux normes comme PCI-DSS, SOC2 et ISO 27001.

Quelles cibles peuvent être testées ?

ThreatExploit prend en charge les applications web (y compris les APIs REST et GraphQL), les réseaux internes et externes, et l'infrastructure cloud (AWS, Azure, GCP). Il teste les vulnérabilités OWASP Top 10, l'injection SQL, le XSS, les failles d'authentification, les mauvaises configurations et plus encore.

Comment puis-je commencer ?

Créez un compte gratuit sur portal.threatexploit.ai/register. Explorez la plateforme, lancez un pentest de test et voyez les résultats par vous-même. Quand vous êtes prêt à intégrer des clients, notre équipe vous aidera à tout mettre en place. Vous pouvez également demander une démo pour voir une présentation complète de la plateforme.

Prêt à Développer Votre Activité de Sécurité ?

Commencez à livrer du pentesting propulsé par l'IA à vos clients dès aujourd'hui. Compte gratuit disponible — sans engagement.