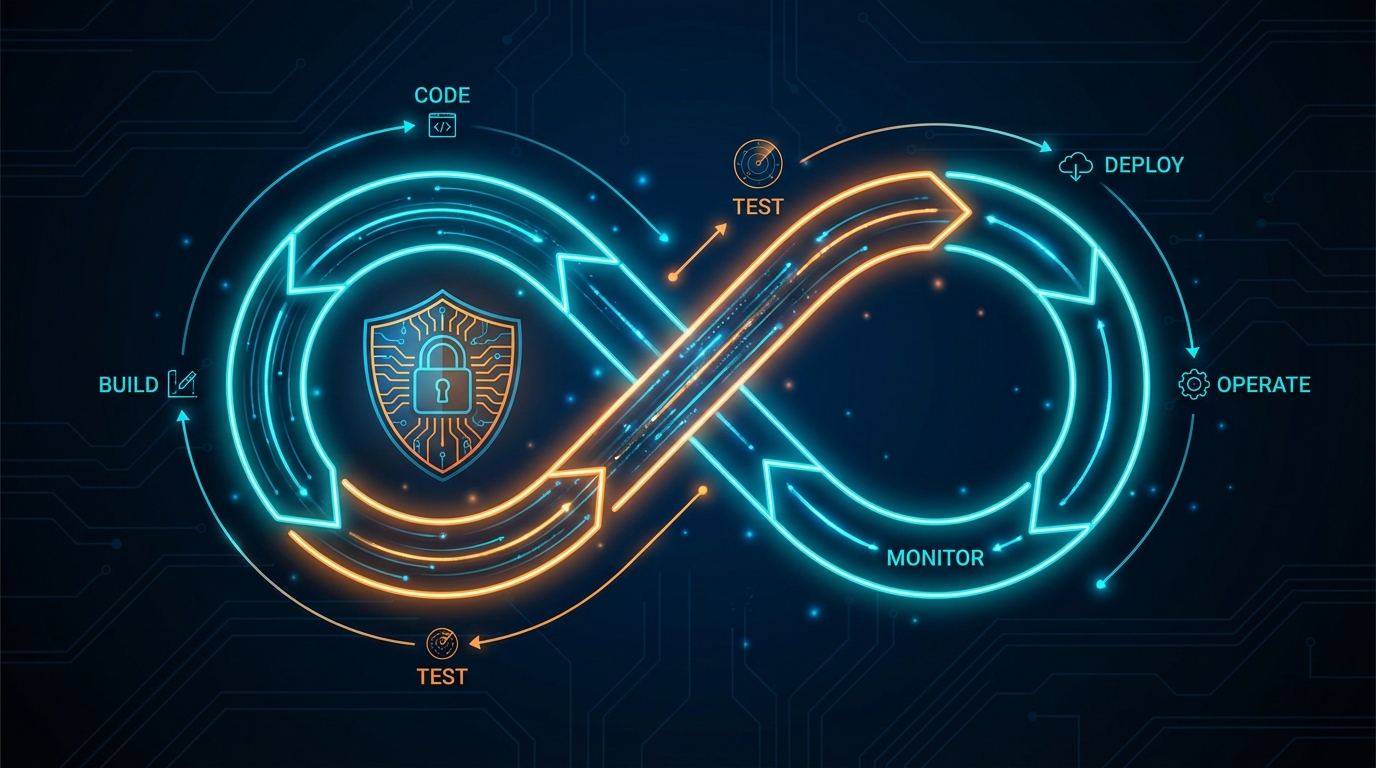

En bref : Votre pipeline DevSecOps inclut probablement SAST, DAST et SCA -- des outils qui identifient des vulnérabilités théoriques. Mais aucun ne prouve l'exploitabilité. Le pentesting comble cette lacune en tentant une exploitation réelle contre votre application déployée. En intégrant le pentesting automatisé comme étape post-déploiement dans CI/CD, vous créez une porte de sécurité qui bloque les vulnérabilités exploitables avant qu'elles n'atteignent la production. Cet article couvre les patterns d'intégration pour Jenkins, GitHub Actions et GitLab CI, ainsi que l'architecture pratique pour faire du pentesting un citoyen de première classe dans votre pipeline.

La plupart des équipes d'ingénierie ont investi massivement dans l'outillage DevSecOps au cours des cinq dernières années. Le SAST s'exécute sur chaque pull request. Le DAST scanne les environnements de staging selon un calendrier. Le SCA signale les dépendances vulnérables avant leur fusion. Ces outils sont précieux. Ils sont aussi insuffisants.

La lacune n'est pas dans la détection -- c'est dans la validation. Votre outil SAST signale une potentielle injection SQL. Votre scanner DAST identifie une possible vulnérabilité de cross-site scripting. Votre outil SCA identifie une dépendance avec un CVE connu. Mais lesquels de ceux-ci sont réellement exploitables dans le contexte de votre application en cours d'exécution, avec votre configuration spécifique, derrière votre couche d'authentification, dans votre environnement de déploiement ? Les scanners ne peuvent pas répondre à cette question. Le pentesting le peut.

La pile DevSecOps et son angle mort

Pour comprendre pourquoi le pentesting a sa place dans le pipeline, vous devez comprendre ce que la pile DevSecOps actuelle fait réellement -- et ce qu'elle ne fait pas.

SAST (Static Application Security Testing) analyse le code source sans l'exécuter. Il identifie des patterns pouvant mener à des vulnérabilités : entrées non assainies, identifiants codés en dur, fonctions cryptographiques non sécurisées. Le SAST s'exécute tôt dans le cycle de vie, souvent comme hook pré-commit ou vérification de PR. Sa force est la vitesse et le positionnement shift-left. Sa faiblesse est l'aveuglement contextuel. Le SAST ne sait pas comment votre application est déployée, quel middleware se trouve devant elle, ni si le chemin de code vulnérable est accessible par un attaquant. Les taux de faux positifs pour les outils SAST varient habituellement entre 30 % et 70 %, selon le langage et l'outillage.

DAST (Dynamic Application Security Testing) teste l'application en cours d'exécution en envoyant des requêtes HTTP forgées et en analysant les réponses. Il identifie des problèmes comme le XSS réfléchi, les en-têtes de sécurité manquants, les redirections ouvertes et certaines failles d'injection. Le DAST opère de l'extérieur, similaire à un scanner, mais il ne chaîne pas les vulnérabilités, ne pivote pas entre les systèmes et n'élève pas les privilèges. Il trouve des faiblesses individuelles mais ne peut pas vous dire si ces faiblesses sont exploitables dans un scénario d'attaque significatif.

SCA (Software Composition Analysis) inventorie vos dépendances et signale les CVE connus. C'est essentiel pour la sécurité de la chaîne d'approvisionnement. Mais la présence d'une dépendance vulnérable ne signifie pas que votre application est exploitable. La fonction vulnérable peut ne pas être appelée dans votre code. La vulnérabilité peut nécessiter une configuration spécifique que votre environnement n'a pas. Le SCA identifie le risque théorique ; il ne valide pas le risque réel.

Chacun de ces outils traite un morceau du puzzle de sécurité. Aucun ne répond à la question la plus importante : un attaquant peut-il réellement compromettre ce système ? Cette question nécessite des tests d'exploitation -- tenter les attaques, pas seulement identifier les conditions théoriques pour celles-ci.

Pourquoi le pentesting prouve ce que les scanners ne peuvent pas

Le pentesting diffère du scan d'une manière fondamentale : il tente l'exploitation. Un scanner identifie qu'un champ de saisie n'assainit pas les entrées utilisateur et signale une potentielle vulnérabilité d'injection. Un pentest prend cette constatation et essaie d'extraire des données de la base de données, de lire des fichiers sur le serveur ou d'exécuter des commandes sur l'hôte. La différence entre « cette entrée n'est pas assainie » et « cette entrée permet à un attaquant de vider votre table d'identifiants utilisateurs » est la différence entre un risque théorique et un chemin de violation confirmé.

Cette distinction a des conséquences opérationnelles réelles. Les équipes d'ingénierie qui reçoivent la sortie d'un scanner sont inondées de constatations de sévérité variable, dont beaucoup sont des faux positifs ou inexploitables en contexte. La priorisation devient un jugement basé sur les scores CVSS et l'intuition. Les équipes qui reçoivent des résultats de pentest savent exactement quelles constatations représentent des chemins d'attaque confirmés et exploitables -- et peuvent prioriser en conséquence.

Dans un contexte de pipeline, cela signifie que les résultats de pentest peuvent servir de porte de qualité fiable. Une constatation SAST de « potentielle injection SQL » peut ou non justifier le blocage d'une release. Une constatation de pentest de « injection SQL confirmée ayant extrait des enregistrements de la base de données de production » justifie absolument le blocage d'une release. Le ratio signal/bruit du pentesting est considérablement plus élevé que le scan, ce qui le rend viable comme porte automatisée sans noyer les équipes de faux positifs.

Patterns d'intégration pour CI/CD

Il existe trois patterns principaux pour intégrer le pentesting automatisé dans votre pipeline de déploiement. Chacun sert un cas d'usage différent et opère à un point différent du cycle de vie.

Pattern 1 : Post-déploiement en staging

C'est le pattern le plus courant et recommandé. Après que votre pipeline CI/CD déploie un nouveau build dans votre environnement de staging ou QA, une étape de pipeline déclenche un pentest automatisé contre cet environnement. Le pentest s'exécute pendant que le build est en staging, et les résultats sont évalués avant la promotion du build en production.

Le flux ressemble à ceci :

- Code fusionné dans la branche principale

- CI construit et exécute les tests unitaires/d'intégration

- SAST et SCA scannent les artefacts de build

- Build déployé dans l'environnement de staging

- DAST scanne le déploiement staging

- Pentest automatisé exécuté contre le staging

- Résultats évalués selon les seuils de sécurité

- Build promu en production (ou bloqué)

Ce pattern fonctionne bien car le pentest s'exécute contre une application déployée et en cours d'exécution dans un environnement qui reflète la production. L'environnement de staging a des configurations réelles, des middlewares réels et une infrastructure réelle -- donc les constatations sont représentatives de ce qu'un attaquant rencontrerait en production.

Pattern 2 : Étape de pipeline planifiée

Pour les organisations avec des cycles de release plus longs ou où le pentesting de chaque déploiement est irréalisable, une étape de pipeline planifiée exécute le pentesting sur une cadence régulière -- nightly, hebdomadaire ou après qu'un lot de déploiements s'accumule. Cette approche teste l'état actuel de l'environnement de staging plutôt qu'un déploiement spécifique.

Ce pattern est utile quand votre fréquence de déploiement est élevée (plusieurs déploiements par jour) et qu'exécuter un pentest complet sur chaque déploiement créerait un goulot d'étranglement inacceptable. Le pentest planifié capture l'impact cumulé de plusieurs changements, ce qui peut être plus précieux que de tester chaque changement isolément puisque les chaînes de vulnérabilités couvrent souvent plusieurs fonctionnalités.

Pattern 3 : Test ciblé déclenché par PR

Pour les changements à haut risque -- modifications des flux d'authentification, de la logique d'autorisation, des endpoints API ou de la configuration d'infrastructure -- un pentest ciblé peut être déclenché dans le cadre du processus de revue de PR. Cela ne teste pas l'application entière. Au lieu de cela, il se concentre sur les composants spécifiques affectés par le changement.

Ce pattern nécessite une intégration plus sophistiquée, car il doit identifier quels vecteurs d'attaque sont pertinents pour le code modifié. Il est plus efficace combiné avec un système de tags qui étiquette les PR par zone de risque (auth, paiements, accès aux données) et fait correspondre ces étiquettes à des profils de pentest spécifiques.

Architecture pratique avec ThreatExploit

Voici comment l'intégration fonctionne en pratique en utilisant l'architecture pilotée par API de ThreatExploit.

Votre pipeline déclenche un pentest en faisant un appel API REST à ThreatExploit après le déploiement en staging. L'appel API spécifie l'environnement cible, le périmètre de test et le webhook de notification pour les résultats. ThreatExploit démarre ses agents de test, exécute l'engagement et renvoie les résultats à votre pipeline via le webhook.

L'étape du pipeline attend le callback webhook (ou interroge pour l'achèvement si vous préférez), évalue les résultats selon vos seuils définis et passe ou échoue l'étape. Une étape échouée bloque la promotion en production et notifie l'équipe de développement avec des constatations exploitables.

Configuration des seuils -- c'est là que vous définissez votre porte de sécurité. Les seuils typiques incluent :

- Bloquer sur toute constatation exploitable de sévérité critique ou élevée. C'est la politique la plus courante. Si ThreatExploit confirme l'exploitation d'une vulnérabilité critique ou élevée, la release ne procède pas.

- Bloquer sur toute constatation au-dessus d'un score de risque pondéré. Pour un filtrage plus nuancé, attribuez des poids basés sur le type de vulnérabilité, le composant affecté et la sensibilité des données. Une injection SQL dans la base utilisateurs est pondérée différemment d'un XSS dans une page marketing.

- Alerter sur Moyen, bloquer sur Élevé/Critique. Les constatations moyennes génèrent des alertes et créent des tickets mais ne bloquent pas la release. Cela équilibre sécurité et vélocité de livraison.

Intégration avec Jenkins

Pour les pipelines Jenkins, l'intégration utilise une étape post-déploiement qui appelle l'API ThreatExploit. L'étape déclenche le pentest, attend l'achèvement et évalue les résultats. La syntaxe de pipeline Jenkins prend cela en charge nativement via des plugins de requête HTTP ou des étapes shell qui appellent curl contre l'endpoint API ThreatExploit. Les résultats du pentest sont archivés comme artefacts de build et analysés pour l'évaluation des seuils en utilisant la logique conditionnelle du pipeline.

La décision architecturale clé est de savoir si l'étape de pentest est bloquante (le pipeline attend l'achèvement) ou asynchrone (le pipeline continue et les résultats sont évalués séparément). Pour les portes de staging, le mode bloquant est préféré car il assure qu'aucun build n'atteint la production sans passer la vérification de sécurité. Pour les tests nightly planifiés, l'exécution asynchrone évite de mobiliser les ressources du pipeline.

Intégration avec GitHub Actions

L'intégration GitHub Actions suit un pattern similaire utilisant des étapes de workflow. Une action personnalisée ou étape de workflow déclenche l'API ThreatExploit après la fin de l'étape de déploiement. L'action interroge pour les résultats ou écoute un callback webhook, puis définit le résultat du workflow basé sur les constatations du pentest.

GitHub Actions a un avantage ici : vous pouvez utiliser des environnements de déploiement avec des réviseurs requis et des règles de protection. Les résultats du pentest peuvent être affichés comme un check sur le déploiement, exigeant que la porte de sécurité passe avant que la règle de protection de l'environnement n'autorise la promotion. Cela signifie que les déploiements en production sont structurellement bloqués -- pas seulement par convention -- jusqu'à ce que le pentesting passe.

Les résultats peuvent aussi être publiés comme commentaires de PR ou annotations de check, donnant aux développeurs une visibilité directe sur les constatations de sécurité dans leur workflow existant. Un développeur ouvrant une PR voit les résultats de pentest aux côtés de ses résultats de tests unitaires, de la couverture de code et de la sortie de linting.

Intégration avec GitLab CI

GitLab CI prend en charge un pattern presque identique utilisant des stages et jobs de pipeline. Le job de pentest s'exécute dans un stage post-déploiement, appelle l'API ThreatExploit et évalue les résultats. Le tableau de bord de sécurité intégré de GitLab peut ingérer les constatations de pentest aux côtés des résultats SAST et DAST, fournissant une vue unifiée de tous les tests de sécurité dans le pipeline.

Les contrôles de déploiement basés sur les environnements de GitLab fonctionnent de manière similaire aux règles de protection des environnements de GitHub. L'environnement de production peut exiger que le job de pentest staging réussisse avant qu'un déploiement en production ne soit autorisé.

Shift-left vs shift-right : trouver le bon équilibre

Le mouvement DevSecOps a mis l'accent sur le « shift-left » -- déplacer les tests de sécurité plus tôt dans le cycle de développement. SAST dans l'IDE, SCA dans le résolveur de dépendances, linting de sécurité dans le hook pré-commit. C'est précieux, et vous devriez absolument le faire.

Mais le pentesting est intrinsèquement une activité « shift-right ». Vous ne pouvez pas tester du code qui n'a pas été déployé. Les tests d'exploitation nécessitent une application en cours d'exécution avec des configurations réelles, une topologie réseau réelle et une infrastructure réelle. Ce n'est pas une limitation -- c'est une fonctionnalité. Les tests shift-right détectent toute la classe de problèmes qui naissent du déploiement, de la configuration et de l'intégration, qui sont invisibles pour les outils shift-left.

Le pipeline DevSecOps optimal inclut les deux. Les outils shift-left détectent les problèmes au point le moins cher du cycle de vie -- avant même que le code ne soit fusionné. Le pentesting shift-right détecte les problèmes qui ne se manifestent que dans un environnement déployé, avant qu'ils n'atteignent la production. La combinaison crée une défense en profondeur sur l'ensemble du cycle de livraison logicielle.

Pensez-y comme un entonnoir. Le SAST détecte 60 % des vulnérabilités au niveau du code. Le DAST détecte 20 % supplémentaires au niveau du déploiement. Le pentesting détecte les 20 % restants qui ne sont découvrables que par l'exploitation -- et ces 20 % restants incluent les vulnérabilités les plus dangereuses, car ce sont celles qu'un attaquant utiliserait réellement.

Répondre à la préoccupation de vitesse

L'objection la plus courante des équipes d'ingénierie est la vitesse. « Nous déployons douze fois par jour. Nous ne pouvons pas attendre un pentest à chaque déploiement. » C'est une préoccupation valide, et la réponse n'est pas de tester chaque déploiement.

Utilisez un déclenchement basé sur le risque. Chaque déploiement ne modifie pas la surface d'attaque. Un changement de texte dans la page marketing n'a pas besoin de tests d'exploitation. Une refonte du service d'authentification, si. Étiquetez vos déploiements par catégorie de risque et ne déclenchez le pentesting que pour les changements affectant des composants pertinents pour la sécurité. La plupart des organisations trouvent que 15-25 % de leurs déploiements justifient un test d'exploitation, ce qui est une fréquence gérable.

Pour les déploiements qui déclenchent le pentesting, les tests automatisés sont considérablement plus rapides que les tests manuels. Un pentest automatisé ciblé sur un ensemble spécifique d'endpoints peut se terminer en minutes à quelques heures, selon le périmètre. C'est compatible avec des fréquences de déploiement de plusieurs fois par jour, surtout quand le pentest s'exécute en parallèle avec d'autres validations post-déploiement comme les tests de performance et les tests fonctionnels de bout en bout.

De la case à cocher sécurité à la pratique d'ingénierie

Le changement culturel compte autant que l'intégration technique. Quand le pentesting vit en dehors du pipeline -- effectué trimestriellement par un cabinet externe, résultats livrés dans un PDF deux semaines plus tard -- il est déconnecté du workflow d'ingénierie. Les développeurs ne voient pas les résultats. Les constatations sont triées par une équipe de sécurité et classées comme tickets en concurrence avec le travail de fonctionnalités. La boucle de rétroaction se mesure en semaines ou mois.

Quand le pentesting vit à l'intérieur du pipeline, il fait partie de la pratique d'ingénierie. Les développeurs voient les constatations dans le même contexte que les échecs de tests et les erreurs de linting. La remédiation se fait dans le même sprint que le code qui a introduit la vulnérabilité. La boucle de rétroaction se mesure en heures. La sécurité cesse d'être quelque chose qui arrive à l'équipe d'ingénierie et devient quelque chose que l'équipe d'ingénierie fait.

C'est la vraie promesse du pentesting DevSecOps : pas seulement trouver plus de vulnérabilités, mais changer fondamentalement la relation entre les équipes de développement et les tests de sécurité. Le pipeline le rend automatique. L'API le rend programmable. Les résultats le rendent exploitable.

Questions Fréquemment Posées

Comment intégrer le pentesting dans CI/CD ?

Déclenchez le pentesting automatisé via API après les déploiements en environnement QA ou staging. ThreatExploit fournit des API REST appelables depuis Jenkins, GitHub Actions, GitLab CI ou tout outil de pipeline. Les résultats peuvent conditionner la promotion en production — bloquant les releases qui échouent aux seuils de sécurité.

Qu'est-ce que le pentesting DevSecOps ?

Le pentesting DevSecOps intègre de véritables tests d'exploitation dans le cycle de livraison logicielle, aux côtés de SAST, DAST et SCA. Contrairement aux scanners qui trouvent des vulnérabilités théoriques, le pentesting valide lesquelles sont réellement exploitables — réduisant les faux positifs et priorisant le risque réel.

Le pentesting devrait-il faire partie du pipeline de déploiement ?

Oui. Les organisations déploient du code de manière hebdomadaire ou quotidienne, mais ne font souvent un pentest qu'annuellement. Intégrer le pentesting automatisé après chaque déploiement en staging détecte les vulnérabilités exploitables avant qu'elles n'atteignent la production, comblant l'écart entre la vitesse de développement et la fréquence des tests de sécurité.