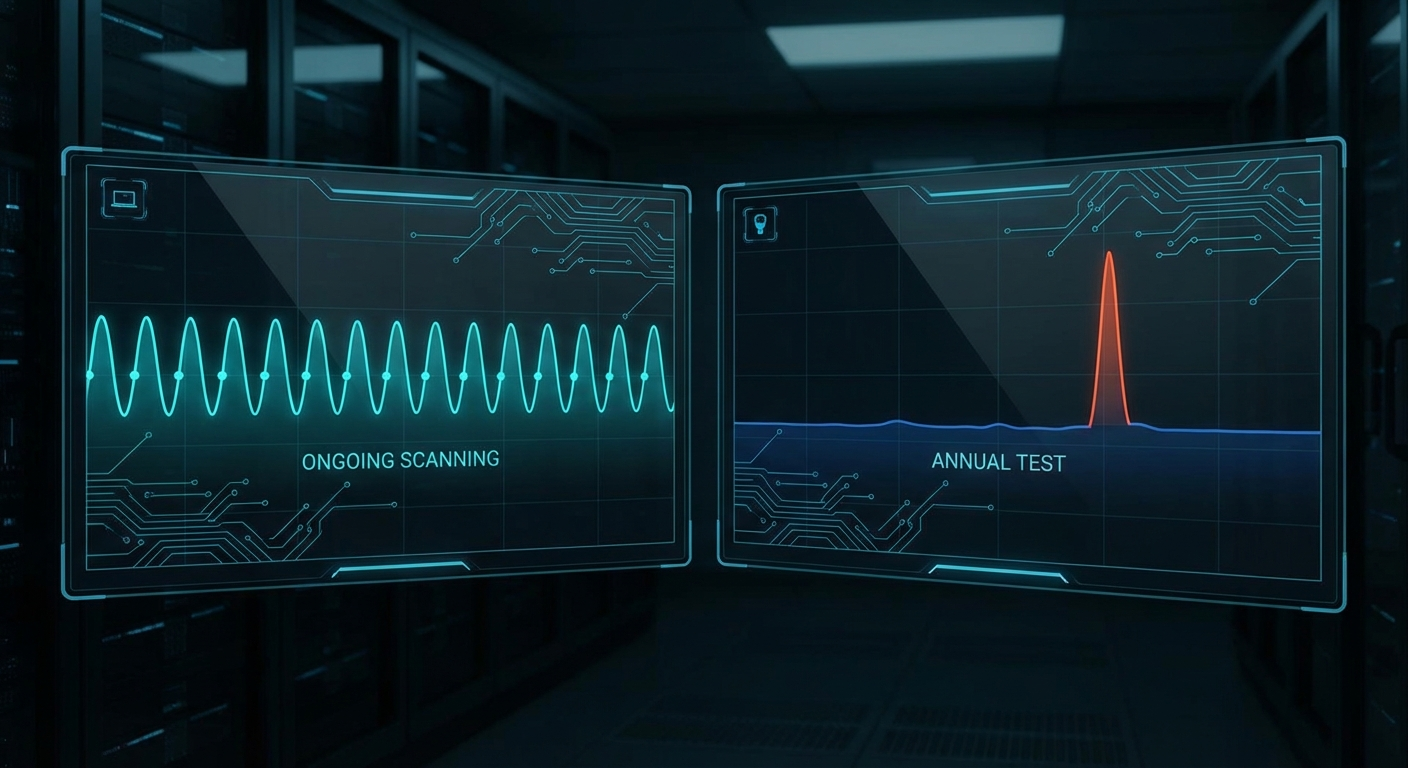

Pendant plus d'une décennie, le test d'intrusion annuel a été le modèle d'engagement standard pour les prestataires de services de sécurité. Une fois par an, une équipe de testeurs passe une ou deux semaines à sonder les systèmes d'un client, produit un rapport et passe à autre chose. Le client traite les résultats -- ou ne le fait pas -- et le cycle se répète douze mois plus tard. Ce modèle est familier, mais il est fondamentalement défaillant.

Pourquoi les pentests annuels sont dépassés

Le développement logiciel moderne évolue à un rythme qui rend les tests annuels obsolètes en quelques semaines. Les organisations déployant du code chaque semaine -- voire chaque jour -- introduisent de nouvelles surfaces d'attaque plus rapidement que les évaluations annuelles ne peuvent les identifier. Un pentest complété en janvier offre une assurance limitée sur la posture de sécurité de l'application en mars, sans parler de janvier suivant.

Les chiffres illustrent clairement l'écart. L'entreprise moyenne déploie des changements de code des centaines de fois par an. Chaque déploiement peut introduire de nouvelles vulnérabilités : un endpoint API mal configuré, un contournement d'authentification dans une nouvelle fonctionnalité, une mise à jour de dépendance qui introduit un CVE connu. Un test annuel capture un instantané d'un moment dans le temps, manquant la grande majorité des changements qui surviennent tout au long de l'année.

Les attaquants, pendant ce temps, n'opèrent pas selon des calendriers annuels. Les outils de scan automatisés sondent continuellement les actifs exposés sur internet, et les vulnérabilités nouvellement découvertes sont transformées en armes en quelques jours. La fenêtre entre l'introduction d'une vulnérabilité et son exploitation se réduit -- souvent à moins d'une semaine pour les problèmes critiques. Un test annuel ne peut pas fermer une fenêtre qui s'ouvre et se ferme des centaines de fois entre les évaluations.

La conformité évolue vers le continu

Les référentiels réglementaires rattrapent cette réalité. PCI DSS 4.0 a introduit des exigences pour des tests plus fréquents et une surveillance continue. Les auditeurs SOC 2 attendent de plus en plus des preuves de validation de sécurité continue plutôt que des évaluations ponctuelles. Les assureurs cyber commencent à offrir de meilleures primes aux organisations capables de démontrer des programmes de tests continus.

ISO 27001:2022 met l'accent sur la pensée basée sur les risques et l'amélioration continue, faisant valoir que les tests de sécurité devraient être un processus continu plutôt qu'une case à cocher périodique. Pour les prestataires de services, ce changement réglementaire crée à la fois un défi et une opportunité. Les clients qui achetaient auparavant un pentest par an sont désormais informés par les auditeurs et les assureurs qu'ils ont besoin de plus. Les prestataires capables de fournir des tests continus efficacement captureront cette demande croissante.

« Le pentesting annuel est comme passer un examen médical une fois par an et supposer que vous êtes en bonne santé les 364 autres jours. Les tests continus sont l'équivalent en sécurité du port d'un bracelet connecté -- surveillance permanente, alertes permanentes. »

L'opportunité de revenus récurrents

Pour les prestataires de services de sécurité, le passage de l'annuel au continu transforme le modèle économique de manière puissante. Les pentests annuels sont des revenus par projet : irréguliers, imprévisibles et nécessitant un effort commercial constant pour maintenir le pipeline. Les tests continus, en revanche, sont des revenus par abonnement : prévisibles, récurrents et avec une valeur vie client beaucoup plus élevée.

Considérez l'économie. Un pentest annuel peut générer 15 000 à 25 000 $ par client par an. Un programme de tests continus -- évaluations automatisées mensuelles ou trimestrielles complétées par des analyses manuelles approfondies périodiques -- peut générer 3 000 à 8 000 $ par mois, soit 36 000 à 96 000 $ par an. Le revenu par client double à quadruple, et le coût de prestation par évaluation baisse considérablement parce que l'automatisation gère l'essentiel du travail récurrent.

La rétention client s'améliore aussi significativement. Quand un client dépend de votre plateforme pour la surveillance continue de sécurité, les coûts de changement sont beaucoup plus élevés qu'avec un engagement ponctuel annuel par projet.

De meilleurs résultats de sécurité

Au-delà des avantages du modèle économique, les tests continus produisent simplement de meilleurs résultats de sécurité. Les vulnérabilités sont identifiées dans les jours suivant leur introduction plutôt que des mois après. La remédiation peut être vérifiée immédiatement plutôt que d'attendre le prochain cycle annuel. Les tendances deviennent visibles -- la posture de sécurité du client s'améliore-t-elle ou se dégrade-t-elle ? -- ce qui permet des services de conseil proactifs plutôt que la livraison réactive de rapports.

Effectuer la transition

La barrière pratique à l'offre de tests continus a historiquement été le coût. Exécuter des pentests mensuels avec des méthodes manuelles traditionnelles nécessiterait quatre à douze fois la main-d'oeuvre, rendant l'économie impraticable pour la plupart des clients et des prestataires. L'automatisation alimentée par l'IA supprime entièrement cette barrière. Les scans automatisés peuvent s'exécuter hebdomadairement ou même quotidiennement à un coût marginal négligeable, avec des experts humains concentrés sur la validation des résultats critiques et la réalisation de tests approfondis ciblés sur les zones à haut risque.

Pour les partenaires prêts à effectuer cette transition, le plan d'action est simple : commencez par offrir aux clients annuels existants un complément de surveillance continue à un tarif mensuel modeste. Démontrez la valeur en détectant une vulnérabilité qui serait passée inaperçue jusqu'au prochain test annuel. Une fois que les clients expérimentent la différence, les faire passer à un programme de tests continus complet devient une conversation naturelle plutôt qu'une vente difficile.