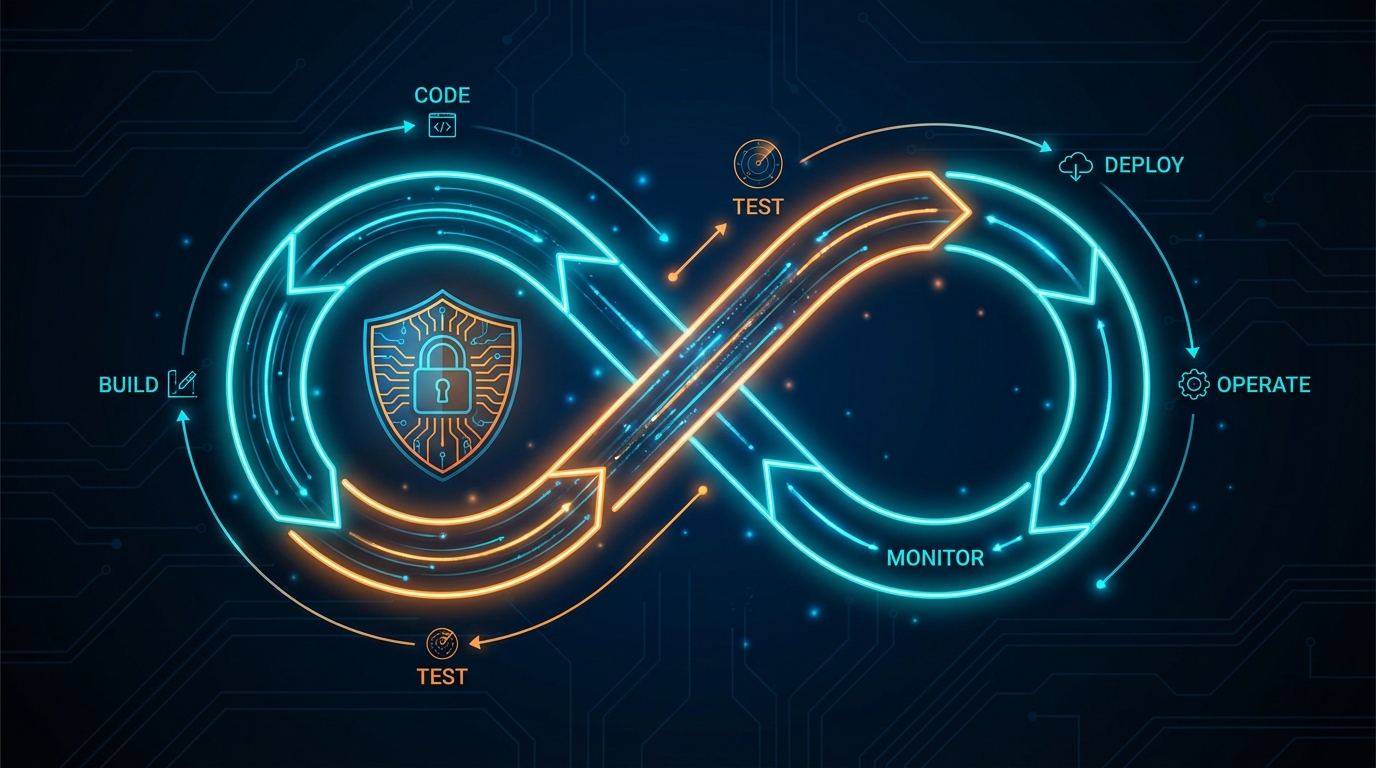

Resumo: Seu pipeline DevSecOps provavelmente inclui SAST, DAST e SCA -- ferramentas que identificam vulnerabilidades teóricas. Mas nenhuma delas prova a explorabilidade. Pentesting fecha essa lacuna tentando exploração real contra sua aplicação implantada. Ao integrar pentesting automatizado como estágio pós-implantação no CI/CD, você cria um gate de segurança que bloqueia vulnerabilidades exploráveis de chegar à produção. Este artigo cobre padrões de integração para Jenkins, GitHub Actions e GitLab CI, junto com arquitetura prática para tornar pentesting um cidadão de primeira classe em seu pipeline.

A maioria das equipes de engenharia investiu pesadamente em ferramentas DevSecOps nos últimos cinco anos. Testes de Segurança de Aplicação Estática rodam em cada pull request. Testes de Segurança de Aplicação Dinâmica varrem ambientes de staging em um cronograma. Análise de Composição de Software sinaliza dependências vulneráveis antes de serem mescladas. Essas ferramentas são valiosas. Elas também são insuficientes.

A lacuna não está na detecção -- está na validação. Sua ferramenta SAST relata uma potencial SQL injection. Seu scanner DAST sinaliza uma possível vulnerabilidade de cross-site scripting. Sua ferramenta SCA identifica uma dependência com um CVE conhecido. Mas quais destes são realmente exploráveis no contexto de sua aplicação em execução, com sua configuração específica, atrás de sua camada de autenticação, em seu ambiente de implantação? Scanners não podem responder essa pergunta. Pentesting pode.

A Pilha DevSecOps e Seu Ponto Cego

Para entender por que pentesting pertence ao pipeline, você precisa entender o que a pilha DevSecOps atual realmente faz -- e o que não faz.

SAST (Static Application Security Testing) analisa código-fonte sem executá-lo. Identifica padrões que podem levar a vulnerabilidades: entradas não sanitizadas, credenciais hardcoded, funções criptográficas inseguras. SAST roda cedo no ciclo de vida, frequentemente como hook de pré-commit ou verificação de PR. Sua força é velocidade e posicionamento shift-left. Sua fraqueza é cegueira de contexto. SAST não sabe como sua aplicação é implantada, qual middleware está na frente dela ou se o caminho de código vulnerável é alcançável por um atacante. Taxas de falsos positivos para ferramentas SAST rotineiramente ficam entre 30% e 70%, dependendo da linguagem e das ferramentas.

DAST (Dynamic Application Security Testing) testa a aplicação em execução enviando requisições HTTP elaboradas e analisando respostas. Identifica problemas como XSS refletido, headers de segurança ausentes, redirecionamentos abertos e algumas falhas de injeção. DAST opera de fora, similar a um scanner, mas não encadeia vulnerabilidades, pivota através de sistemas ou escala privilégios. Encontra fraquezas individuais mas não pode dizer se essas fraquezas são exploráveis em um cenário de ataque significativo.

SCA (Software Composition Analysis) inventaria suas dependências e sinaliza CVEs conhecidos. É essencial para segurança da cadeia de suprimentos. Mas a presença de uma dependência vulnerável não significa que sua aplicação é explorável. A função vulnerável pode não ser chamada em seu código. A vulnerabilidade pode exigir configuração específica que seu ambiente não possui. SCA identifica risco teórico; não valida risco real.

Cada uma dessas ferramentas aborda uma peça do quebra-cabeça de segurança. Nenhuma delas responde a pergunta que mais importa: um atacante pode realmente comprometer este sistema? Essa pergunta requer testes de exploração -- tentar os ataques, não apenas identificar as condições teóricas para eles.

Por Que Pentesting Prova o Que Scanners Não Podem

Pentesting difere de varredura de uma maneira fundamental: ele tenta exploração. Um scanner identifica que um campo de entrada não sanitiza entrada do usuário e sinaliza uma potencial vulnerabilidade de injeção. Um pentest pega essa descoberta e tenta extrair dados do banco de dados, ler arquivos do servidor ou executar comandos no host. A diferença entre "essa entrada não é sanitizada" e "essa entrada permite a um atacante extrair sua tabela de credenciais de usuário" é a diferença entre um risco teórico e um caminho confirmado de violação.

Essa distinção tem consequências operacionais reais. Equipes de engenharia que recebem saída de scanner são inundadas com descobertas de severidade variável, muitas das quais são falsos positivos ou inexploráveis no contexto. A priorização se torna um julgamento baseado em pontuações CVSS e intuição. Equipes que recebem resultados de pentest sabem exatamente quais descobertas representam caminhos de ataque exploráveis confirmados -- e podem priorizar de acordo.

Em um contexto de pipeline, isso significa que resultados de pentest podem servir como gate de qualidade confiável. Uma descoberta SAST de "potencial SQL injection" pode ou não justificar bloquear um release. Uma descoberta de pentest de "SQL injection confirmada que extraiu registros do banco de dados de produção" absolutamente justifica bloquear um release. A relação sinal-ruído do pentesting é dramaticamente maior que da varredura, o que o torna viável como gate automatizado sem afogar equipes em falsos positivos.

Padrões de Integração para CI/CD

Existem três padrões primários para integrar pentesting automatizado em seu pipeline de implantação. Cada um serve um caso de uso diferente e opera em um ponto diferente do ciclo de vida.

Padrão 1: Pós-Implantação em Staging

Este é o padrão mais comum e recomendado. Após seu pipeline CI/CD implantar um novo build em seu ambiente de staging ou QA, um passo do pipeline aciona um pentest automatizado contra esse ambiente. O pentest roda enquanto o build está em staging, e os resultados são avaliados antes que o build seja promovido para produção.

O fluxo é assim:

- Código mesclado na branch principal

- CI faz build e executa testes unitários/integração

- SAST e SCA varrem os artefatos de build

- Build implantado no ambiente de staging

- DAST varre a implantação em staging

- Pentest automatizado roda contra staging

- Resultados avaliados contra limites de segurança

- Build promovido para produção (ou bloqueado)

Este padrão funciona bem porque o pentest roda contra uma aplicação implantada e em execução em um ambiente que espelha produção. O ambiente de staging tem configurações reais, middleware real e infraestrutura real -- então as descobertas são representativas do que um atacante encontraria em produção.

Padrão 2: Estágio Agendado no Pipeline

Para organizações com ciclos de release mais longos ou onde pentesting a cada implantação é impraticável, um estágio agendado no pipeline executa pentesting em cadência regular -- noturno, semanal ou após um lote de implantações acumular. Essa abordagem testa o estado atual do ambiente de staging em vez de uma implantação específica.

Esse padrão é útil quando sua frequência de implantação é alta (múltiplas implantações por dia) e executar um pentest completo em cada implantação criaria um gargalo inaceitável. O pentest agendado captura o impacto cumulativo de múltiplas mudanças, o que pode ser mais valioso do que testar cada mudança isoladamente, já que cadeias de vulnerabilidade frequentemente abrangem múltiplas funcionalidades.

Padrão 3: Testes Direcionados Acionados por PR

Para mudanças de alto risco -- modificações em fluxos de autenticação, lógica de autorização, endpoints de API ou configuração de infraestrutura -- um pentest direcionado pode ser acionado como parte do processo de revisão de PR. Isso não testa a aplicação inteira. Em vez disso, foca nos componentes específicos afetados pela mudança.

Esse padrão requer integração mais sofisticada, pois precisa identificar quais vetores de ataque são relevantes para o código alterado. É mais eficaz quando combinado com um sistema de tags que rotula PRs por área de risco (auth, pagamentos, acesso a dados) e mapeia esses rótulos para perfis específicos de pentest.

Arquitetura Prática Com ThreatExploit

Veja como a integração funciona na prática usando a arquitetura orientada a API do ThreatExploit.

Seu pipeline aciona um pentest fazendo uma chamada REST API ao ThreatExploit após implantar em staging. A chamada de API especifica o ambiente alvo, o escopo dos testes e o webhook de notificação para resultados. O ThreatExploit inicia seus agentes de teste, executa o engajamento e envia resultados de volta ao seu pipeline via webhook.

O passo do pipeline aguarda o callback do webhook (ou faz polling pela conclusão se preferir), avalia os resultados contra seus limites definidos e passa ou falha o estágio. Um estágio falho bloqueia a promoção para produção e notifica a equipe de desenvolvimento com descobertas acionáveis.

Configuração de limites é onde você define seu gate de segurança. Limites típicos incluem:

- Bloquear em qualquer descoberta explorável de severidade Crítica ou Alta. Esta é a política mais comum. Se o ThreatExploit confirma exploração de uma vulnerabilidade crítica ou alta, o release não prossegue.

- Bloquear em qualquer descoberta acima de uma pontuação de risco ponderada. Para gating mais detalhado, atribua pesos baseados no tipo de vulnerabilidade, componente afetado e sensibilidade dos dados. Uma SQL injection no banco de dados de usuários é ponderada diferentemente de um XSS em uma página de marketing.

- Alertar em Média, bloquear em Alta/Crítica. Descobertas médias geram alertas e criam tickets mas não bloqueiam o release. Isso equilibra segurança com velocidade de entrega.

Integração Com Jenkins

Para pipelines Jenkins, a integração usa um estágio pós-implantação que chama a API do ThreatExploit. O estágio aciona o pentest, aguarda conclusão e avalia resultados. A sintaxe de pipeline Jenkins suporta isso nativamente através de plugins de requisição HTTP ou passos shell que chamam curl contra o endpoint de API do ThreatExploit. Os resultados do pentest são arquivados como artefatos de build e analisados para avaliação de limites usando a lógica condicional do pipeline.

A decisão arquitetural chave é se o estágio de pentest é bloqueante (o pipeline aguarda conclusão) ou assíncrono (o pipeline continua e os resultados são avaliados separadamente). Para gates de staging, bloqueante é preferido porque garante que nenhum build chegue à produção sem passar pela verificação de segurança. Para testes noturnos agendados, execução assíncrona evita amarrar recursos do pipeline.

Integração Com GitHub Actions

A integração com GitHub Actions segue um padrão similar usando passos de workflow. Uma action personalizada ou passo de workflow aciona a API do ThreatExploit após o passo de implantação ser concluído. A action faz polling por resultados ou escuta um callback de webhook, então define o resultado do workflow baseado nas descobertas do pentest.

GitHub Actions tem uma vantagem aqui: você pode usar ambientes de implantação com revisores obrigatórios e regras de proteção. Os resultados do pentest podem ser exibidos como verificação na implantação, exigindo que o gate de segurança passe antes que a regra de proteção do ambiente permita promoção. Isso significa que implantações em produção são estruturalmente bloqueadas -- não apenas por convenção -- até que o pentesting passe.

Resultados também podem ser postados como comentários de PR ou anotações de verificação, dando aos desenvolvedores visibilidade direta das descobertas de segurança dentro de seu fluxo de trabalho existente. Um desenvolvedor abrindo um PR vê os resultados do pentest junto com seus resultados de testes unitários, cobertura de código e saída de linting.

Integração Com GitLab CI

GitLab CI suporta um padrão quase idêntico usando estágios e jobs de pipeline. O job de pentest roda em um estágio pós-implantação, chama a API do ThreatExploit e avalia resultados. O dashboard de segurança integrado do GitLab pode ingerir descobertas de pentest junto com resultados de SAST e DAST, fornecendo uma visão unificada de todos os testes de segurança no pipeline.

Os controles de implantação baseados em ambiente do GitLab funcionam de forma similar às regras de proteção de ambiente do GitHub. O ambiente de produção pode exigir que o job de pentest do staging passe antes que uma implantação em produção seja permitida.

Shift-Left versus Shift-Right: Encontrando o Equilíbrio Certo

O movimento DevSecOps enfatizou "shift left" -- mover testes de segurança mais cedo no ciclo de vida de desenvolvimento. SAST no IDE, SCA no resolvedor de dependências, linting de segurança no hook de pré-commit. Isso é valioso, e você absolutamente deveria fazê-lo.

Mas pentesting é inerentemente uma atividade "shift-right". Você não pode fazer pentest em código que não foi implantado. Testes de exploração requerem uma aplicação em execução com configurações reais, topologia de rede real e infraestrutura real. Isso não é uma limitação -- é uma funcionalidade. Testes shift-right capturam toda a classe de problemas que surgem de implantação, configuração e integração, que são invisíveis para ferramentas shift-left.

O pipeline DevSecOps ótimo inclui ambos. Ferramentas shift-left capturam problemas no ponto mais barato do ciclo de vida -- antes que o código seja mesclado. Pentesting shift-right captura problemas que só se manifestam em ambiente implantado, antes que cheguem à produção. A combinação cria defesa em profundidade em todo o ciclo de vida de entrega de software.

Pense nisso como um funil. SAST captura 60% das vulnerabilidades no nível de código. DAST captura outros 20% no nível de implantação. Pentesting captura os 20% restantes que só são descobríveis através de exploração -- e esses 20% restantes incluem as vulnerabilidades mais perigosas, porque são as que um atacante realmente usaria.

Abordando a Preocupação com Velocidade

A objeção mais comum das equipes de engenharia é velocidade. "Implantamos doze vezes por dia. Não podemos esperar por um pentest em cada implantação." Esta é uma preocupação válida, e a resposta não é fazer pentest em cada implantação.

Use acionamento baseado em risco. Nem toda implantação muda a superfície de ataque. Uma mudança de texto na página de marketing não precisa de teste de exploração. Uma refatoração do serviço de autenticação precisa. Rotule suas implantações por categoria de risco e acione pentesting apenas para mudanças que afetam componentes relevantes para segurança. A maioria das organizações descobre que 15-25% de suas implantações justificam testes de exploração, o que é uma frequência gerenciável.

Para as implantações que acionam pentesting, testes automatizados são dramaticamente mais rápidos que testes manuais. Um pentest automatizado focado contra um conjunto específico de endpoints pode ser concluído em minutos a poucas horas, dependendo do escopo. Isso é compatível com frequências de implantação de várias vezes por dia, especialmente quando o pentest roda em paralelo com outras validações pós-implantação como testes de performance e testes funcionais end-to-end.

De Checkbox de Segurança para Prática de Engenharia

A mudança cultural importa tanto quanto a integração técnica. Quando pentesting existe fora do pipeline -- realizado trimestralmente por uma empresa externa, resultados entregues em PDF duas semanas depois -- está desconectado do fluxo de trabalho de engenharia. Desenvolvedores não veem os resultados. Descobertas são triadas por uma equipe de segurança e registradas como tickets que competem com trabalho de funcionalidades. O ciclo de feedback é medido em semanas ou meses.

Quando pentesting está dentro do pipeline, se torna parte da prática de engenharia. Desenvolvedores veem descobertas no mesmo contexto que falhas de teste e erros de linting. A remediação acontece no mesmo sprint que o código que introduziu a vulnerabilidade. O ciclo de feedback é medido em horas. Segurança deixa de ser algo que acontece com a equipe de engenharia e se torna algo que a equipe de engenharia faz.

Essa é a verdadeira promessa do pentesting DevSecOps: não apenas encontrar mais vulnerabilidades, mas mudar fundamentalmente a relação entre equipes de desenvolvimento e testes de segurança. O pipeline o torna automático. A API o torna programável. Os resultados o tornam acionável.

Perguntas Frequentes

Como integrar pentesting ao CI/CD?

Acione pentesting automatizado via API após implantações em ambientes de QA ou staging. O ThreatExploit fornece APIs REST que podem ser chamadas do Jenkins, GitHub Actions, GitLab CI ou qualquer ferramenta de pipeline. Os resultados podem condicionar a promoção para produção -- bloqueando releases que falham nos limites de segurança.

O que é pentesting DevSecOps?

Pentesting DevSecOps integra testes de exploração reais no ciclo de vida de entrega de software, junto com SAST, DAST e SCA. Diferente de scanners que encontram vulnerabilidades teóricas, pentesting valida quais são realmente exploráveis -- reduzindo falsos positivos e priorizando risco real.

Pentesting deveria fazer parte do pipeline de implantação?

Sim. Organizações implantam código semanalmente ou diariamente, mas frequentemente fazem pentest apenas anualmente. Integrar pentesting automatizado após cada implantação em staging captura vulnerabilidades exploráveis antes que cheguem à produção, fechando a lacuna entre velocidade de desenvolvimento e frequência de testes de segurança.