Resumo: Frameworks de gerenciamento de mudanças ITIL exigem avaliação de risco antes de mudanças em produção, mas a maioria dos Comitês Consultivos de Mudanças aprova releases com base em garantias de desenvolvedores e checklists superficiais -- com zero evidência objetiva de segurança. Pentesting automatizado preenche essa lacuna fornecendo um "certificado de segurança" para cada mudança: um resultado de pentest documentado e com timestamp provando que a mudança foi testada para vulnerabilidades exploráveis antes de chegar à produção. Este artigo explica como integrar pentesting em fluxos de trabalho de mudança ITIL, construir certificação de segurança na política de mudanças e conectar o processo a ferramentas ITSM como ServiceNow e Jira Service Management.

Toda organização de TI madura tem um processo de gerenciamento de mudanças. Há um Comitê Consultivo de Mudanças. Há formulários de requisição de mudança. Há fluxos de trabalho de aprovação. E na grande maioria das organizações, mudanças são aprovadas para implantação em produção sem uma única peça de evidência objetiva de que a mudança não introduz vulnerabilidades de segurança exploráveis.

Isso não é um problema de nicho. É o estado padrão do gerenciamento de mudanças em todas as indústrias. O framework ITIL prescreve avaliação de risco como componente central da avaliação de mudanças, mas o framework não especifica como o risco de segurança deve ser avaliado. Então a maioria das organizações preenche a lacuna com avaliações subjetivas: o desenvolvedor diz que a mudança é segura, a equipe de QA confirma a correção funcional e o gerente de mudanças marca uma caixa. Ninguém testa se a mudança pode ser explorada por um atacante.

A Lacuna de Segurança no Gerenciamento de Mudanças

Para entender a lacuna, percorra um fluxo de trabalho típico de gerenciamento de mudanças.

Uma equipe de desenvolvimento completa uma nova funcionalidade ou modificação de infraestrutura. Eles submetem uma requisição de mudança através da plataforma ITSM da organização. A requisição de mudança inclui uma descrição da mudança, sua justificativa de negócio, um plano de rollback e uma avaliação de risco. A avaliação de risco tipicamente consiste em uma classificação categórica -- baixa, média ou alta -- baseada no escopo da mudança e na criticidade do sistema afetado.

O Comitê Consultivo de Mudanças revisa a requisição. Os membros podem incluir operações de TI, líderes de desenvolvimento, stakeholders de negócios e às vezes um representante de segurança. Eles avaliam a mudança com base nas informações fornecidas, fazem perguntas de esclarecimento e aprovam, adiam ou rejeitam a mudança.

Aqui está o problema: a avaliação de risco é quase inteiramente subjetiva. O desenvolvedor classifica sua própria mudança como "baixo risco" porque entende o que o código faz e acredita que é seguro. A equipe de QA confirma que a funcionalidade funciona conforme projetado. Mas ninguém testou se a mudança introduz um bypass de autenticação, expõe um novo endpoint de API sem autorização adequada, cria uma vulnerabilidade de path traversal em um handler de upload de arquivo ou introduz um server-side request forgery através de uma nova integração.

O CAB aprova a mudança com base em confiança, não em evidência. E para os 99% das mudanças que não introduzem vulnerabilidades exploráveis, isso funciona bem. Para o 1% que introduz, a organização descobre a vulnerabilidade da maneira difícil -- através de um incidente de segurança, um bug reportado por cliente ou um pentest meses depois.

Onde o Pentesting se Encaixa no Gerenciamento de Mudanças ITIL

O ITIL 4 define habilitação de mudanças como uma prática que "maximiza o número de mudanças bem-sucedidas garantindo que os riscos foram devidamente avaliados." O framework identifica três tipos de mudanças:

Mudanças padrão são pré-autorizadas, de baixo risco, seguem um procedimento repetível e não requerem revisão do CAB. Mudanças normais requerem avaliação e autorização através do fluxo de trabalho padrão -- novas funcionalidades, modificações de infraestrutura, implantações de integração. Mudanças emergenciais são aceleradas devido a necessidade urgente de negócio e documentadas retroativamente.

Pentesting se mapeia mais naturalmente a mudanças normais, particularmente aquelas classificadas como de risco médio ou alto. O pentest fornece a evidência objetiva de segurança que a avaliação de risco atualmente carece. Em vez do desenvolvedor auto-certificar que a mudança é segura, a organização tem um resultado de teste documentado provando que uma avaliação independente foi realizada.

Para mudanças emergenciais, pentesting deve ser realizado retroativamente. A mudança é implantada sob aprovação acelerada, e um pentest é acionado contra o ambiente de produção dentro de 24-48 horas para validar que a mudança emergencial não introduziu vulnerabilidades exploráveis. Esse teste retroativo fecha o ciclo em mudanças emergenciais que contornaram o gate normal de segurança.

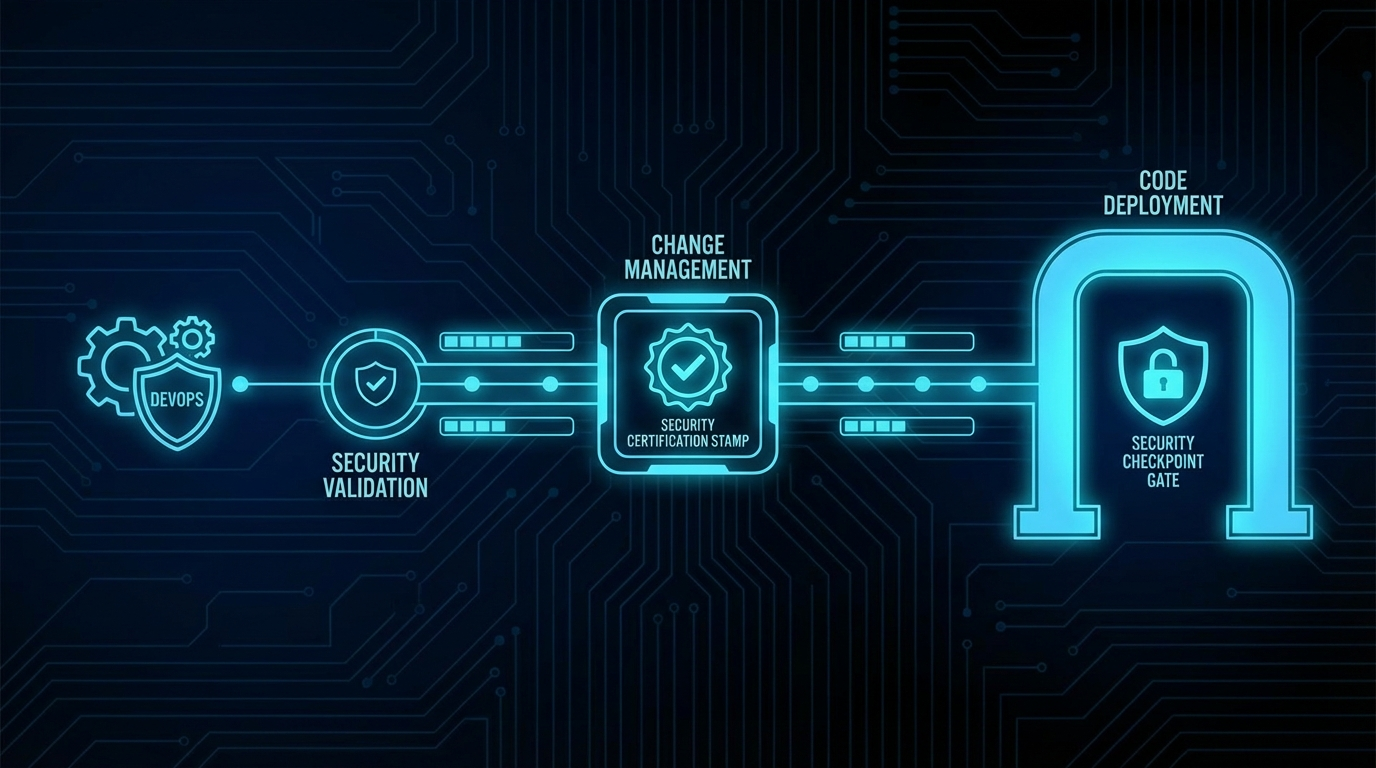

O Conceito de Certificado de Segurança

Pense em pentesting como produzindo um "certificado de segurança" para uma mudança -- análogo a como testes de QA produzem um "certificado de qualidade." Assim como a aprovação de QA certifica que a mudança funciona corretamente, o certificado de segurança certifica que a mudança foi testada para vulnerabilidades exploráveis.

O certificado de segurança é um documento estruturado (ou registro em seu sistema ITSM) que contém:

- ID da Mudança: O identificador da requisição de mudança que certifica

- Escopo do Teste: O que foi testado (endpoints, sistemas ou componentes específicos afetados pela mudança)

- Data e Duração do Teste: Quando o pentest foi realizado e quanto tempo durou

- Metodologia: Que tipos de teste foram realizados (testes de aplicação web, testes de API, testes de rede, testes de autenticação, etc.)

- Resumo de Descobertas: Número e severidade de vulnerabilidades exploráveis descobertas

- Detalhes de Descobertas Críticas/Altas: Descrição específica de quaisquer vulnerabilidades exploráveis que bloqueariam a mudança

- Status de Certificação: Aprovado (sem descobertas exploráveis Altas ou Críticas), Aprovação Condicional (descobertas Médias que requerem remediação dentro de prazo definido) ou Reprovado (descobertas exploráveis Altas ou Críticas que devem ser remediadas antes da implantação)

- Testado por: A plataforma ou equipe que realizou a avaliação

- Link do Relatório: Relatório completo de pentest para revisão detalhada

Este certificado é anexado à requisição de mudança no sistema ITSM, fornecendo ao CAB evidência objetiva de segurança junto com os resultados de QA existentes, justificativa de negócio e plano de rollback. O gerente de mudanças pode tomar uma decisão de aprovação informada baseada em testes de segurança reais em vez de classificações subjetivas de risco.

Integração com ServiceNow

ServiceNow é a plataforma ITSM dominante em TI empresarial, e integrar pentesting automatizado no gerenciamento de mudanças do ServiceNow cria um fluxo de trabalho transparente para gerentes de mudança.

O fluxo de integração funciona assim:

- Uma requisição de mudança é criada no ServiceNow e percorre o fluxo normal de aprovação.

- Quando a mudança atinge o estado "Teste" ou "Pré-Implementação", o fluxo de trabalho do ServiceNow aciona um pentest automatizado via API do ThreatExploit. A chamada de API inclui o número da mudança, o ambiente alvo (staging) e o escopo de teste baseado nos sistemas afetados pela mudança.

- O ThreatExploit executa o pentest e envia resultados de volta ao ServiceNow via webhook ou callback de API REST. Os resultados são armazenados como anexo ou registro vinculado na requisição de mudança.

- O certificado de segurança é auto-gerado e preenchido no registro de mudança. Se o pentest não encontrou vulnerabilidades exploráveis Altas ou Críticas, o status do certificado é "Aprovado." Se vulnerabilidades exploráveis foram encontradas, o status é "Reprovado" com detalhes.

- O gerente de mudanças revisa o certificado de segurança como parte da avaliação do CAB. Certificados aprovados suportam aprovação. Certificados reprovados requerem remediação antes que a mudança possa prosseguir.

Essa integração pode ser configurada como obrigatória para categorias específicas de mudança (mudanças de alto risco, mudanças em sistemas voltados ao cliente, mudanças em sistemas no escopo de conformidade) ou opcional para mudanças de menor risco. O motor de fluxo de trabalho do ServiceNow lida com a lógica de roteamento, e o passo de pentest se integra naturalmente nos estados existentes do ciclo de vida da mudança.

Integração com Jira Service Management

O Jira Service Management (JSM) suporta um padrão de integração similar usando regras de automação e capacidades de API REST do Jira. Quando uma requisição de mudança transiciona para um status definido (ex.: "Aguardando Revisão de Segurança"), uma regra de automação do Jira aciona um webhook para a API do ThreatExploit. Os resultados do pentest são enviados de volta como campos personalizados: Status de Certificação, Contagem de Descobertas, Descobertas Críticas e Link do Relatório.

O motor de fluxo de trabalho do JSM pode impor o gate de segurança exigindo que o campo Status de Certificação seja "Aprovado" ou "Aprovação Condicional" antes que a mudança possa transicionar para o status "Aprovada". Essa imposição estrutural significa que mudanças não podem contornar o gate de segurança sem uma substituição explícita por um gerente de mudanças autorizado -- e substituições são registradas para fins de auditoria.

Incorporando Requisitos de Pentest na Política de Mudanças

A integração técnica é apenas metade da equação. A outra metade é política -- codificar o requisito de testes de segurança na política de gerenciamento de mudanças da sua organização para que se torne um passo obrigatório em vez de um aprimoramento opcional.

Aqui está um framework prático de política que você pode adaptar:

Escopo: Todas as mudanças Normais classificadas como risco Médio ou Alto que afetam sistemas no escopo de conformidade (SOC 2, PCI DSS, HIPAA, ISO 27001) ou sistemas que processam, armazenam ou transmitem dados sensíveis.

Requisito: Antes que uma mudança no escopo possa ser aprovada para implantação em produção, um pentesting automatizado deve ser realizado contra a mudança em ambiente de staging ou pré-produção. O teste deve cobrir os sistemas e componentes específicos afetados pela mudança.

Certificado de Segurança: Os resultados do pentest devem ser documentados em um Certificado de Segurança anexado à requisição de mudança. O certificado deve incluir o status de certificação (Aprovado, Aprovação Condicional ou Reprovado), resumo de descobertas e link para o relatório completo.

Critérios de aprovação:

- Aprovado: Sem vulnerabilidades exploráveis de severidade Crítica ou Alta. Mudança pode ser aprovada.

- Aprovação Condicional: Vulnerabilidades exploráveis de severidade Média identificadas. Mudança pode ser aprovada com plano e cronograma de remediação (não excedendo 30 dias). Remediação deve ser verificada por pentest de acompanhamento.

- Reprovado: Vulnerabilidades exploráveis de severidade Crítica ou Alta identificadas. Mudança não deve ser aprovada até que vulnerabilidades sejam remediadas e reteste confirme certificação Aprovada ou Aprovação Condicional.

Mudanças emergenciais: Testes de segurança não são obrigatórios antes da implantação emergencial, mas devem ser realizados retroativamente dentro de 48 horas. Se o teste retroativo identificar vulnerabilidades exploráveis, uma requisição de mudança de acompanhamento para remediação deve ser submetida como mudança Normal Prioridade 1.

Exceções: Exceções ao requisito de testes de segurança devem ser aprovadas pelo CISO ou designado e documentadas na requisição de mudança com justificativa de aceitação de risco.

Este framework de política dá aos gerentes de mudança critérios claros e aplicáveis. Elimina a ambiguidade da avaliação subjetiva de risco para questões de segurança e fornece uma trilha documentada de decisão para auditores.

Reduzindo Atrito no CAB com Relatórios Automatizados

Uma preocupação legítima sobre adicionar pentesting ao gerenciamento de mudanças é que ele desacelerará o processo de aprovação. Reuniões do CAB já são limitadas em tempo, e adicionar outro artefato de revisão poderia criar atrito e atrasos.

Pentesting e relatórios automatizados abordam essa preocupação diretamente. O pentest roda em segundo plano após a mudança ser implantada no staging -- não requer agendamento manual, definição de escopo ou coordenação. Resultados são postados automaticamente no registro de mudança. O certificado de segurança fornece um veredito claro de uma linha: Aprovado, Aprovação Condicional ou Reprovado.

Para mudanças que passam, a revisão do CAB leva segundos. O gerente de mudanças vê uma certificação verde "Aprovado", confirma que está anexada ao registro de mudança e segue em frente. O pentest não adiciona tempo de reunião para mudanças limpas -- simplesmente adiciona confiança.

Para mudanças que falham, o pentest economiza ao CAB tempo significativo ao revelar problemas de segurança antes que se tornem incidentes. Uma discussão de 15 minutos sobre aprovar ou não uma mudança com duas descobertas exploráveis de severidade Alta é muito menos custosa do que uma resposta a incidente de múltiplos dias depois que essas vulnerabilidades são exploradas em produção.

O efeito líquido na velocidade das mudanças é geralmente positivo. Organizações que implementam certificação de segurança relatam que o tempo total da submissão da mudança até a implantação em produção diminui porque o gate de segurança captura problemas cedo -- problemas que de outra forma seriam descobertos pós-implantação e requereriam mudanças emergenciais, rollbacks ou resposta a incidentes. Capturar uma vulnerabilidade em staging através de pentesting automatizado leva dias. Responder à mesma vulnerabilidade como incidente de segurança em produção leva semanas.

A Perspectiva de Governança

Para profissionais de governança de TI e gerentes de mudança, certificação de segurança através de pentesting automatizado aborda diversos desafios persistentes de governança.

Auditabilidade. Cada mudança no escopo tem um resultado documentado de teste de segurança. Auditores revisando seu processo de gerenciamento de mudanças podem ver que o risco de segurança foi objetivamente avaliado para cada mudança, não apenas auto-reportado pelo implementador da mudança. Isso é particularmente valioso para auditorias SOC 2 Type II, onde auditores examinam controles de gerenciamento de mudanças (CC8.1) durante o período de observação.

Consistência. Avaliações humanas de risco são inerentemente inconsistentes. Diferentes desenvolvedores classificam mudanças similares de forma diferente. Diferentes gerentes de mudança aplicam diferentes níveis de escrutínio. Pentesting automatizado aplica a mesma metodologia de teste a cada mudança, produzindo resultados consistentes e comparáveis.

Responsabilidade. Quando uma mudança que introduziu uma vulnerabilidade é rastreada, o certificado de segurança fornece documentação clara do que foi testado e do que era conhecido no momento da aprovação.

Evidência de conformidade. O Requisito 6.3.2 do PCI DSS exige que mudanças em código personalizado sejam revisadas antes do release. O controle A.8.32 do Anexo A da ISO 27001 aborda gerenciamento de mudanças para processamento de informações. O controle CM-4 do NIST SP 800-53 exige análise de impacto de segurança para mudanças. Pentesting automatizado como parte do gerenciamento de mudanças fornece evidência direta para todos esses controles.

Da Teoria de Governança à Prática Operacional

A lacuna entre teoria de governança de gerenciamento de mudanças e prática operacional é ampla na maioria das organizações. Políticas dizem que o risco deve ser avaliado. Na prática, avaliação de risco é um menu dropdown em um formulário. Políticas dizem que segurança deve ser considerada. Na prática, revisão de segurança é uma caixa de seleção que é marcada por padrão.

Pentesting automatizado fecha essa lacuna tornando a avaliação de segurança concreta, objetiva e automática. Não requer que gerentes de mudança se tornem especialistas em segurança. Não requer que desenvolvedores realizem testes de segurança em seu próprio código. Não requer headcount adicional ou passos manuais de processo. Ele roda em segundo plano, produz um resultado claro e se integra ao fluxo de trabalho de mudanças existente.

As organizações que implementam esse modelo descobrem que seu processo de gerenciamento de mudanças se torna genuinamente consciente de riscos em vez de performativamente consciente de riscos. Gerentes de mudança tomam melhores decisões porque têm melhor informação. Desenvolvedores recebem feedback mais rápido sobre problemas de segurança porque testes acontecem antes da produção, não meses depois. Equipes de segurança ganham visibilidade no pipeline de mudanças sem se tornarem um gargalo.

Isso é o que governança eficaz parece: não mais processo, mas melhor informação fluindo através de processos existentes.

Perguntas Frequentes

Pentesting deveria fazer parte do gerenciamento de mudanças?

Sim. O gerenciamento de mudanças ITIL exige avaliação de risco antes de mudanças em produção, mas a maioria dos CABs carece de evidência de segurança objetiva. Pentesting automatizado fornece um gate de segurança passa/falha que gerentes de mudança podem exigir antes de aprovar releases, fechando a lacuna entre teoria de governança e prática.

Como você avalia o risco de segurança antes de mudanças em produção?

Execute pentesting automatizado contra a mudança em um ambiente de staging antes da revisão do CAB. O relatório de pentest fornece evidência objetiva de vulnerabilidades exploráveis, dando aos gerentes de mudança dados concretos para aprovar, adiar ou rejeitar a mudança.

O que é certificação de segurança para gerenciamento de mudanças?

Certificação de segurança é um resultado de pentest documentado anexado a uma requisição de mudança, provando que a mudança foi testada para vulnerabilidades exploráveis antes da implantação em produção. Funciona como um gate de qualidade -- similar a como a aprovação de QA certifica a correção funcional.