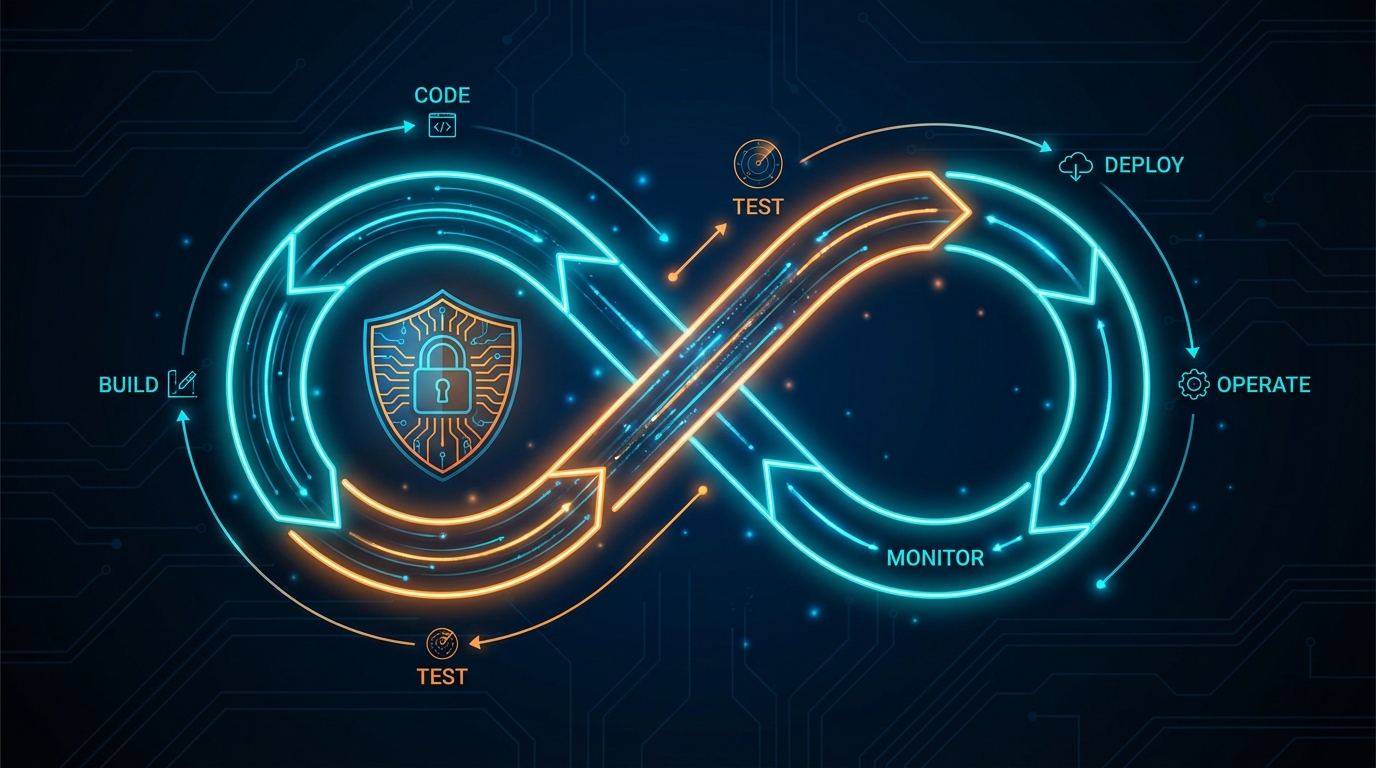

Resumen: Tu pipeline de DevSecOps probablemente incluye SAST, DAST y SCA -- herramientas que identifican vulnerabilidades teóricas. Pero ninguna de ellas demuestra la explotabilidad. El pentesting cierra esa brecha al intentar explotación real contra tu aplicación desplegada. Al integrar pentesting automatizado como una etapa post-despliegue en CI/CD, creas una puerta de seguridad que bloquea vulnerabilidades explotables para que no lleguen a producción. Este artículo cubre patrones de integración para Jenkins, GitHub Actions y GitLab CI, junto con la arquitectura práctica para hacer del pentesting un ciudadano de primera clase en tu pipeline.

La mayoría de los equipos de ingeniería han invertido fuertemente en herramientas de DevSecOps en los últimos cinco años. Las Pruebas de Seguridad de Aplicaciones Estáticas se ejecutan en cada pull request. Las Pruebas de Seguridad de Aplicaciones Dinámicas escanean los entornos de staging según un horario. El Análisis de Composición de Software marca dependencias vulnerables antes de que se fusionen. Estas herramientas son valiosas. También son insuficientes.

La brecha no está en la detección -- está en la validación. Tu herramienta SAST reporta una posible inyección SQL. Tu escáner DAST marca una posible vulnerabilidad de cross-site scripting. Tu herramienta SCA identifica una dependencia con un CVE conocido. Pero, ¿cuáles de estas son realmente explotables en el contexto de tu aplicación en ejecución, con tu configuración específica, detrás de tu capa de autenticación, en tu entorno de despliegue? Los escáneres no pueden responder esa pregunta. El pentesting sí puede.

El Stack de DevSecOps y Su Punto Ciego

Para entender por qué el pentesting pertenece al pipeline, necesitas entender lo que el stack actual de DevSecOps realmente hace -- y lo que no hace.

SAST (Pruebas de Seguridad de Aplicaciones Estáticas) analiza el código fuente sin ejecutarlo. Identifica patrones que podrían llevar a vulnerabilidades: entradas no saneadas, credenciales hardcodeadas, funciones criptográficas inseguras. SAST se ejecuta temprano en el ciclo de vida, a menudo como un hook pre-commit o verificación de PR. Su fortaleza es la velocidad y el posicionamiento shift-left. Su debilidad es la ceguera al contexto. SAST no sabe cómo se despliega tu aplicación, qué middleware hay delante de ella, o si la ruta de código vulnerable es alcanzable por un atacante. Las tasas de falsos positivos para las herramientas SAST rutinariamente van del 30% al 70%, dependiendo del lenguaje y las herramientas.

DAST (Pruebas de Seguridad de Aplicaciones Dinámicas) prueba la aplicación en ejecución enviando solicitudes HTTP diseñadas y analizando las respuestas. Identifica problemas como XSS reflejado, cabeceras de seguridad faltantes, redirecciones abiertas y algunos fallos de inyección. DAST opera desde el exterior, similar a un escáner, pero no encadena vulnerabilidades, no pivota a través de sistemas ni escala privilegios. Encuentra debilidades individuales pero no puede decirte si esas debilidades son explotables en un escenario de ataque significativo.

SCA (Análisis de Composición de Software) inventaría tus dependencias y marca CVE conocidos. Es esencial para la seguridad de la cadena de suministro. Pero la presencia de una dependencia vulnerable no significa que tu aplicación sea explotable. La función vulnerable puede no ser llamada en tu código. La vulnerabilidad puede requerir una configuración específica que tu entorno no tiene. SCA identifica riesgo teórico; no valida el riesgo real.

Cada una de estas herramientas aborda una pieza del rompecabezas de seguridad. Ninguna responde la pregunta que más importa: ¿puede un atacante realmente comprometer este sistema? Esa pregunta requiere pruebas de explotación -- intentar los ataques, no solo identificar las condiciones teóricas para ellos.

Por Qué el Pentesting Demuestra lo Que los Escáneres No Pueden

El pentesting difiere del escaneo de una manera fundamental: intenta la explotación. Un escáner identifica que un campo de entrada no sanea la entrada del usuario y marca una posible vulnerabilidad de inyección. Un pentesting toma ese hallazgo e intenta extraer datos de la base de datos, leer archivos del servidor o ejecutar comandos en el host. La diferencia entre "esta entrada no está saneada" y "esta entrada permite a un atacante volcar tu tabla de credenciales de usuario" es la diferencia entre un riesgo teórico y una ruta de brecha confirmada.

Esta distinción tiene consecuencias operativas reales. Los equipos de ingeniería que reciben resultados de escáner están inundados de hallazgos de severidad variable, muchos de los cuales son falsos positivos o no son explotables en contexto. La priorización se convierte en una decisión basada en puntuaciones CVSS e intuición. Los equipos que reciben resultados de pentesting saben exactamente qué hallazgos representan rutas de ataque confirmadas y explotables -- y pueden priorizar en consecuencia.

En un contexto de pipeline, esto significa que los resultados de pentesting pueden servir como una puerta de calidad confiable. Un hallazgo SAST de "posible inyección SQL" puede o no justificar bloquear un lanzamiento. Un hallazgo de pentesting de "inyección SQL confirmada que extrajo registros de la base de datos de producción" absolutamente justifica bloquear un lanzamiento. La relación señal-ruido del pentesting es dramáticamente mayor que la del escaneo, lo que lo hace viable como puerta automatizada sin ahogar a los equipos en falsos positivos.

Patrones de Integración para CI/CD

Hay tres patrones principales para integrar pentesting automatizado en tu pipeline de despliegue. Cada uno sirve a un caso de uso diferente y opera en un punto diferente del ciclo de vida.

Patrón 1: Post-Despliegue en Staging

Este es el patrón más común y recomendado. Después de que tu pipeline de CI/CD despliega un nuevo build en tu entorno de staging o QA, un paso del pipeline activa un pentesting automatizado contra ese entorno. El pentesting se ejecuta mientras el build está en staging, y los resultados se evalúan antes de que el build sea promovido a producción.

El flujo se ve así:

- Código fusionado a la rama principal

- CI construye y ejecuta pruebas unitarias/de integración

- SAST y SCA escanean los artefactos del build

- Build se despliega en entorno de staging

- DAST escanea el despliegue de staging

- Pentesting automatizado se ejecuta contra staging

- Resultados evaluados contra umbrales de seguridad

- Build promovido a producción (o bloqueado)

Este patrón funciona bien porque el pentesting se ejecuta contra una aplicación desplegada y en ejecución en un entorno que replica producción. El entorno de staging tiene configuraciones reales, middleware real e infraestructura real -- por lo que los hallazgos son representativos de lo que un atacante encontraría en producción.

Patrón 2: Etapa de Pipeline Programada

Para organizaciones con ciclos de lanzamiento más largos o donde el pentesting en cada despliegue es impráctico, una etapa de pipeline programada ejecuta pentesting en una cadencia regular -- nocturna, semanal o después de que se acumula un lote de despliegues. Este enfoque prueba el estado actual del entorno de staging en lugar de un despliegue específico.

Este patrón es útil cuando tu frecuencia de despliegue es alta (múltiples despliegues por día) y ejecutar un pentesting completo en cada despliegue crearía un cuello de botella inaceptable. El pentesting programado captura el impacto acumulativo de múltiples cambios, lo cual puede ser más valioso que probar cada cambio de forma aislada ya que las cadenas de vulnerabilidades a menudo abarcan múltiples funcionalidades.

Patrón 3: Pruebas Dirigidas Activadas por PR

Para cambios de alto riesgo -- modificaciones a flujos de autenticación, lógica de autorización, endpoints de API o configuración de infraestructura -- se puede activar un pentesting dirigido como parte del proceso de revisión de PR. Esto no prueba toda la aplicación. En cambio, se enfoca en los componentes específicos afectados por el cambio.

Este patrón requiere una integración más sofisticada, ya que necesita identificar qué vectores de ataque son relevantes para el código cambiado. Es más efectivo cuando se combina con un sistema de etiquetado que etiqueta PRs por área de riesgo (auth, pagos, acceso a datos) y mapea esas etiquetas a perfiles de pentesting específicos.

Arquitectura Práctica con ThreatExploit

Así es como funciona la integración en la práctica usando la arquitectura basada en API de ThreatExploit.

Tu pipeline activa un pentesting haciendo una llamada API REST a ThreatExploit después de desplegar en staging. La llamada a la API especifica el entorno objetivo, el alcance de las pruebas y el webhook de notificación para los resultados. ThreatExploit despliega sus agentes de prueba, ejecuta el compromiso y publica los resultados de vuelta a tu pipeline a través del webhook.

El paso del pipeline espera el callback del webhook (o sondea para la completación si prefieres), evalúa los resultados contra tus umbrales definidos y aprueba o reprueba la etapa. Una etapa reprobada bloquea la promoción a producción y notifica al equipo de desarrollo con hallazgos accionables.

La configuración de umbrales es donde defines tu puerta de seguridad. Los umbrales típicos incluyen:

- Bloquear en cualquier hallazgo explotable de severidad Crítica o Alta. Esta es la política más común. Si ThreatExploit confirma la explotación de una vulnerabilidad crítica o de alta severidad, el lanzamiento no procede.

- Bloquear en cualquier hallazgo por encima de una puntuación de riesgo ponderada. Para un control más matizado, asigna pesos basados en tipo de vulnerabilidad, componente afectado y sensibilidad de datos. Una inyección SQL en la base de datos de usuarios tiene un peso diferente que un XSS en una página de marketing.

- Advertir en Medio, bloquear en Alto/Crítico. Los hallazgos medios generan alertas y crean tickets pero no bloquean el lanzamiento. Esto equilibra seguridad con velocidad de entrega.

Integración con Jenkins

Para pipelines de Jenkins, la integración usa una etapa post-despliegue que llama a la API de ThreatExploit. La etapa activa el pentesting, espera la completación y evalúa los resultados. La sintaxis de pipeline de Jenkins soporta esto nativamente a través de plugins de solicitud HTTP o pasos de shell que llaman curl contra el endpoint de la API de ThreatExploit. Los resultados del pentesting se archivan como artefactos del build y se analizan para la evaluación de umbrales usando la lógica condicional del pipeline.

La decisión arquitectónica clave es si la etapa de pentesting es bloqueante (el pipeline espera la completación) o asíncrona (el pipeline continúa y los resultados se evalúan por separado). Para puertas de staging, el bloqueo es preferido porque asegura que ningún build llegue a producción sin pasar la verificación de seguridad. Para pruebas programadas nocturnas, la ejecución asíncrona evita atar recursos del pipeline.

Integración con GitHub Actions

La integración con GitHub Actions sigue un patrón similar usando pasos de flujo de trabajo. Una acción personalizada o paso de flujo de trabajo activa la API de ThreatExploit después de que se completa el paso de despliegue. La acción sondea los resultados o escucha un callback de webhook, luego establece el resultado del flujo de trabajo basado en los hallazgos del pentesting.

GitHub Actions tiene una ventaja aquí: puedes usar entornos de despliegue con revisores requeridos y reglas de protección. Los resultados del pentesting pueden mostrarse como una verificación en el despliegue, requiriendo que la puerta de seguridad pase antes de que la regla de protección del entorno permita la promoción. Esto significa que los despliegues a producción están estructuralmente bloqueados -- no solo por convención -- hasta que el pentesting pasa.

Los resultados también pueden publicarse como comentarios de PR o anotaciones de verificación, dando a los desarrolladores visibilidad directa de los hallazgos de seguridad dentro de su flujo de trabajo existente. Un desarrollador que abre un PR ve los resultados del pentesting junto con los resultados de sus pruebas unitarias, cobertura de código y salida de linting.

Integración con GitLab CI

GitLab CI soporta un patrón casi idéntico usando etapas y trabajos de pipeline. El trabajo de pentesting se ejecuta en una etapa post-despliegue, llama a la API de ThreatExploit y evalúa los resultados. El panel de seguridad integrado de GitLab puede ingerir los hallazgos del pentesting junto con los resultados de SAST y DAST, proporcionando una vista unificada de todas las pruebas de seguridad a través del pipeline.

Los controles de despliegue basados en entorno de GitLab funcionan de manera similar a las reglas de protección de entorno de GitHub. El entorno de producción puede requerir que el trabajo de pentesting de staging pase antes de que se permita un despliegue a producción.

Shift-Left vs Shift-Right: Encontrando el Equilibrio Correcto

El movimiento DevSecOps ha enfatizado "shift left" -- mover las pruebas de seguridad más temprano en el ciclo de vida del desarrollo. SAST en el IDE, SCA en el resolvedor de dependencias, linting de seguridad en el hook pre-commit. Esto es valioso, y definitivamente debes hacerlo.

Pero el pentesting es inherentemente una actividad "shift-right." No puedes hacer pentesting de código que no se ha desplegado. Las pruebas de explotación requieren una aplicación en ejecución con configuraciones reales, topología de red real e infraestructura real. Esto no es una limitación -- es una característica. Las pruebas shift-right capturan toda la clase de problemas que surgen del despliegue, la configuración y la integración, que son invisibles para las herramientas shift-left.

El pipeline de DevSecOps óptimo incluye ambos. Las herramientas shift-left capturan problemas en el punto más económico del ciclo de vida -- antes de que el código se fusione siquiera. El pentesting shift-right captura problemas que solo se manifiestan en un entorno desplegado, antes de que lleguen a producción. La combinación crea defensa en profundidad a lo largo de todo el ciclo de vida de entrega de software.

Piénsalo como un embudo. SAST captura el 60% de las vulnerabilidades a nivel de código. DAST captura otro 20% a nivel de despliegue. El pentesting captura el 20% restante que solo es descubrible mediante explotación -- y ese 20% restante incluye las vulnerabilidades más peligrosas, porque son las que un atacante realmente usaría.

Abordando la Preocupación de Velocidad

La objeción más común de los equipos de ingeniería es la velocidad. "Desplegamos doce veces al día. No podemos esperar un pentesting en cada despliegue." Esta es una preocupación válida, y la respuesta no es hacer pentesting en cada despliegue individual.

Usa activación basada en riesgo. No todos los despliegues cambian la superficie de ataque. Un cambio de texto en la página de marketing no necesita pruebas de explotación. Una refactorización del servicio de autenticación sí. Etiqueta tus despliegues por categoría de riesgo y activa pentesting solo para cambios que afectan componentes relevantes para la seguridad. La mayoría de las organizaciones encuentran que el 15-25% de sus despliegues justifican pruebas de explotación, lo cual es una frecuencia manejable.

Para los despliegues que sí activan pentesting, las pruebas automatizadas son dramáticamente más rápidas que las pruebas manuales. Un pentesting automatizado enfocado contra un conjunto específico de endpoints puede completarse en minutos a pocas horas, dependiendo del alcance. Esto es compatible con frecuencias de despliegue de varias veces al día, especialmente cuando el pentesting se ejecuta en paralelo con otras validaciones post-despliegue como pruebas de rendimiento y pruebas funcionales de extremo a extremo.

De Casilla de Seguridad a Práctica de Ingeniería

El cambio cultural importa tanto como la integración técnica. Cuando el pentesting vive fuera del pipeline -- realizado trimestralmente por una empresa externa, resultados entregados en un PDF dos semanas después -- está desconectado del flujo de trabajo de ingeniería. Los desarrolladores no ven los resultados. Los hallazgos son clasificados por un equipo de seguridad y archivados como tickets que compiten con el trabajo de funcionalidades. El ciclo de retroalimentación se mide en semanas o meses.

Cuando el pentesting vive dentro del pipeline, se convierte en parte de la práctica de ingeniería. Los desarrolladores ven los hallazgos en el mismo contexto que los fallos de pruebas y los errores de linting. La remediación ocurre en el mismo sprint que el código que introdujo la vulnerabilidad. El ciclo de retroalimentación se mide en horas. La seguridad deja de ser algo que le sucede al equipo de ingeniería y se convierte en algo que el equipo de ingeniería hace.

Esta es la verdadera promesa del pentesting en DevSecOps: no solo encontrar más vulnerabilidades, sino cambiar fundamentalmente la relación entre los equipos de desarrollo y las pruebas de seguridad. El pipeline lo hace automático. La API lo hace programable. Los resultados lo hacen accionable.

Preguntas Frecuentes

¿Cómo se integra el pentesting en CI/CD?

Activa pentesting automatizado vía API después de despliegues en entornos de QA o staging. ThreatExploit proporciona API REST que pueden llamarse desde Jenkins, GitHub Actions, GitLab CI o cualquier herramienta de pipeline. Los resultados pueden condicionar la promoción a producción — bloqueando lanzamientos que no cumplan los umbrales de seguridad.

¿Qué es el pentesting en DevSecOps?

El pentesting en DevSecOps integra pruebas de explotación real en el ciclo de vida de entrega de software, junto con SAST, DAST y SCA. A diferencia de los escáneres que encuentran vulnerabilidades teóricas, el pentesting valida cuáles son realmente explotables — reduciendo falsos positivos y priorizando el riesgo real.

¿Debería el pentesting ser parte del pipeline de despliegue?

Sí. Las organizaciones despliegan código semanal o diariamente, pero a menudo solo hacen pentesting anualmente. Integrar pentesting automatizado después de cada despliegue en staging detecta vulnerabilidades explotables antes de que lleguen a producción, cerrando la brecha entre la velocidad de desarrollo y la frecuencia de pruebas de seguridad.