Resumen: Los marcos de gestión de cambios ITIL requieren evaluación de riesgos antes de los cambios en producción, pero la mayoría de los Comités Asesores de Cambios aprueban lanzamientos basándose en garantías de los desarrolladores y listas de verificación superficiales -- sin evidencia de seguridad objetiva alguna. El pentesting automatizado llena esta brecha proporcionando un "certificado de seguridad" para cada cambio: un resultado de pentesting documentado y con marca de tiempo que prueba que el cambio fue probado para vulnerabilidades explotables antes de llegar a producción. Este artículo explica cómo integrar pentesting en los flujos de trabajo de cambios ITIL, incorporar la certificación de seguridad en la política de cambios y conectar el proceso a herramientas ITSM como ServiceNow y Jira Service Management.

Toda organización de TI madura tiene un proceso de gestión de cambios. Hay un Comité Asesor de Cambios. Hay formularios de solicitud de cambio. Hay flujos de trabajo de aprobación. Y en la gran mayoría de las organizaciones, los cambios se aprueban para despliegue en producción sin una sola pieza de evidencia objetiva de que el cambio no introduce vulnerabilidades de seguridad explotables.

Este no es un problema de nicho. Es el estado predeterminado de la gestión de cambios en todas las industrias. El marco ITIL prescribe la evaluación de riesgos como un componente central de la evaluación de cambios, pero el marco no especifica cómo debe evaluarse el riesgo de seguridad. Así que la mayoría de las organizaciones llenan la brecha con evaluaciones subjetivas: el desarrollador dice que el cambio es seguro, el equipo de QA confirma la corrección funcional y el gestor de cambios marca una casilla. Nadie prueba si el cambio puede ser explotado por un atacante.

La Brecha de Seguridad en la Gestión de Cambios

Para entender la brecha, recorre un flujo de trabajo típico de gestión de cambios.

Un equipo de desarrollo completa una nueva funcionalidad o modificación de infraestructura. Envían una solicitud de cambio a través de la plataforma ITSM de la organización. La solicitud incluye una descripción del cambio, su justificación comercial, un plan de reversión y una evaluación de riesgos. La evaluación de riesgos típicamente consiste en una calificación categórica -- bajo, medio o alto -- basada en el alcance del cambio y la criticidad del sistema afectado.

El Comité Asesor de Cambios revisa la solicitud. Los miembros pueden incluir operaciones de TI, líderes de desarrollo, partes interesadas del negocio y a veces un representante de seguridad. Evalúan el cambio basándose en la información proporcionada, hacen preguntas aclaratorias y aprueban, difieren o rechazan el cambio.

Aquí está el problema: la evaluación de riesgos es casi completamente subjetiva. El desarrollador califica su propio cambio como "bajo riesgo" porque entiende lo que hace el código y cree que es seguro. El equipo de QA confirma que la funcionalidad funciona como fue diseñada. Pero nadie ha probado si el cambio introduce un bypass de autenticación, expone un nuevo endpoint de API sin autorización adecuada, crea una vulnerabilidad de recorrido de directorio en un manejador de carga de archivos, o introduce una falsificación de solicitud del lado del servidor a través de una nueva integración.

El CAB aprueba el cambio basándose en confianza, no en evidencia. Y para el 99% de los cambios que no introducen vulnerabilidades explotables, esto funciona bien. Para el 1% que sí lo hace, la organización descubre la vulnerabilidad de la manera difícil -- a través de un incidente de seguridad, un error reportado por un cliente, o un pentesting meses después.

Dónde Encaja el Pentesting en la Gestión de Cambios ITIL

ITIL 4 define la habilitación de cambios como una práctica que "maximiza el número de cambios exitosos al asegurar que los riesgos han sido evaluados adecuadamente." El marco identifica tres tipos de cambios:

Los cambios estándar son cambios pre-autorizados, de bajo riesgo que siguen un procedimiento repetible y no requieren revisión del CAB. Los cambios normales requieren evaluación y autorización a través del flujo de trabajo estándar -- nuevas funcionalidades, modificaciones de infraestructura, despliegues de integración. Los cambios de emergencia se aceleran debido a necesidad comercial urgente y se documentan retroactivamente.

El pentesting se mapea más naturalmente a los cambios normales, particularmente aquellos clasificados como de riesgo medio o alto. El pentesting proporciona la evidencia de seguridad objetiva que la evaluación de riesgos actualmente carece. En lugar de que el desarrollador auto-certifique que el cambio es seguro, la organización tiene un resultado de prueba documentado que demuestra que se realizó una evaluación independiente.

Para los cambios de emergencia, el pentesting debe realizarse retroactivamente. El cambio se despliega bajo aprobación acelerada, y se activa un pentesting contra el entorno de producción dentro de 24-48 horas para validar que el cambio de emergencia no introdujo vulnerabilidades explotables. Estas pruebas retroactivas cierran el ciclo en los cambios de emergencia que evitaron la puerta de seguridad normal.

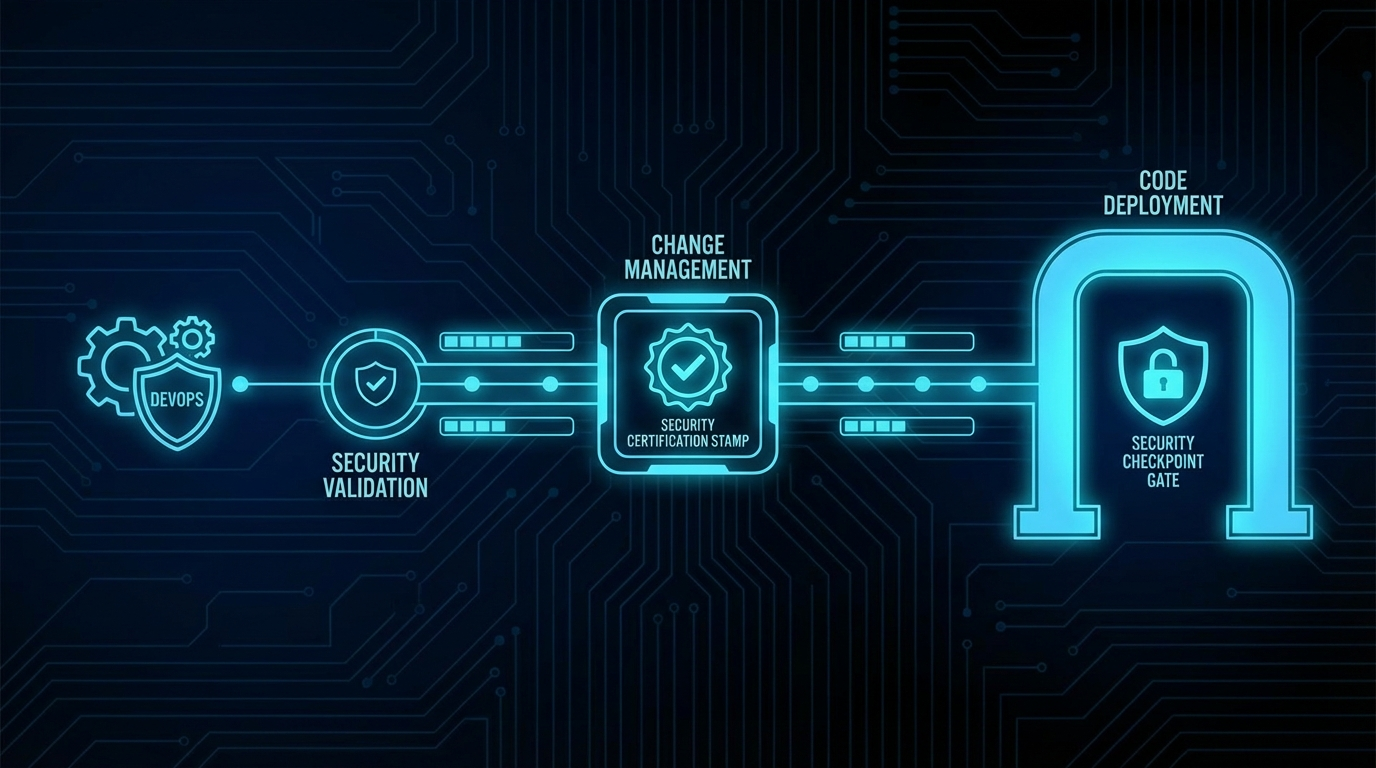

El Concepto del Certificado de Seguridad

Piensa en el pentesting como productor de un "certificado de seguridad" para un cambio -- análogo a cómo las pruebas de QA producen un "certificado de calidad." Así como la firma de QA certifica que el cambio funciona correctamente, el certificado de seguridad certifica que el cambio fue probado para vulnerabilidades explotables.

El certificado de seguridad es un documento estructurado (o registro en tu sistema ITSM) que contiene:

- ID del cambio: El identificador de la solicitud de cambio que certifica

- Alcance de la prueba: Lo que fue probado (endpoints, sistemas o componentes específicos afectados por el cambio)

- Fecha y duración de la prueba: Cuándo se realizó el pentesting y cuánto duró

- Metodología: Qué tipos de pruebas se realizaron (pruebas de aplicación web, pruebas de API, pruebas de red, pruebas de autenticación, etc.)

- Resumen de hallazgos: Número y severidad de vulnerabilidades explotables descubiertas

- Detalle de hallazgos Críticos/Altos: Descripción específica de cualquier vulnerabilidad explotable que bloquearía el cambio

- Estado de certificación: Aprobado (sin hallazgos explotables Altos o Críticos), Aprobado Condicionalmente (hallazgos Medios que requieren remediación dentro de un plazo definido), o Reprobado (hallazgos explotables Altos o Críticos que deben remediarse antes del despliegue)

- Probado por: La plataforma o equipo que realizó la evaluación

- Enlace al informe: Informe completo de pentesting para revisión detallada

Este certificado se adjunta a la solicitud de cambio en el sistema ITSM, proporcionando al CAB evidencia de seguridad objetiva junto con los resultados de QA existentes, la justificación comercial y el plan de reversión. El gestor de cambios puede tomar una decisión de aprobación informada basada en pruebas de seguridad reales en lugar de calificaciones de riesgo subjetivas.

Integración con ServiceNow

ServiceNow es la plataforma ITSM dominante en la TI empresarial, e integrar pentesting automatizado en la gestión de cambios de ServiceNow crea un flujo de trabajo fluido para los gestores de cambios.

El flujo de integración funciona de la siguiente manera:

- Se crea una solicitud de cambio en ServiceNow y avanza a través del flujo de trabajo normal de aprobación.

- Cuando el cambio alcanza el estado de "Pruebas" o "Pre-Implementación", el flujo de trabajo de ServiceNow activa un pentesting automatizado a través de la API de ThreatExploit. La llamada a la API incluye el número de cambio, el entorno objetivo (staging) y el alcance de las pruebas basado en los sistemas afectados por el cambio.

- ThreatExploit ejecuta el pentesting y publica los resultados de vuelta a ServiceNow a través de un webhook o callback de API REST. Los resultados se almacenan como adjunto o registro vinculado en la solicitud de cambio.

- El certificado de seguridad se genera automáticamente y se completa en el registro de cambio. Si el pentesting no encontró vulnerabilidades explotables Altas o Críticas, el estado del certificado es "Aprobado." Si se encontraron vulnerabilidades explotables, el estado es "Reprobado" con detalles.

- El gestor de cambios revisa el certificado de seguridad como parte de la evaluación del CAB. Los certificados aprobados respaldan la aprobación. Los certificados reprobados requieren remediación antes de que el cambio pueda proceder.

Esta integración puede configurarse como obligatoria para categorías de cambio específicas (cambios de alto riesgo, cambios a sistemas orientados al cliente, cambios a sistemas dentro del alcance de cumplimiento) u opcional para cambios de menor riesgo. El motor de flujo de trabajo de ServiceNow maneja la lógica de enrutamiento, y el paso de pentesting se integra naturalmente en los estados existentes del ciclo de vida del cambio.

Integración con Jira Service Management

Jira Service Management (JSM) soporta un patrón de integración similar usando las reglas de automatización de Jira y las capacidades de API REST. Cuando una solicitud de cambio transiciona a un estado definido (ej., "En Espera de Revisión de Seguridad"), una regla de automatización de Jira activa un webhook a la API de ThreatExploit. Los resultados del pentesting se publican de vuelta como campos personalizados: Estado de Certificación, Conteo de Hallazgos, Hallazgos Críticos y Enlace al Informe.

El motor de flujo de trabajo de JSM puede imponer la puerta de seguridad requiriendo que el campo de Estado de Certificación sea "Aprobado" o "Aprobado Condicionalmente" antes de que el cambio pueda transicionar al estado "Aprobado". Esta imposición estructural significa que los cambios no pueden eludir la puerta de seguridad sin una anulación explícita por un gestor de cambios autorizado -- y las anulaciones se registran para fines de auditoría.

Incorporando Requisitos de Pentesting en la Política de Cambios

La integración técnica es solo la mitad de la ecuación. La otra mitad es la política -- codificar el requisito de pruebas de seguridad en la política de gestión de cambios de tu organización para que se convierta en un paso obligatorio en lugar de una mejora opcional.

Aquí hay un marco de política práctico que puedes adaptar:

Alcance: Todos los cambios Normales clasificados como de Riesgo Medio o Alto que afecten sistemas dentro del alcance de cumplimiento (SOC 2, PCI DSS, HIPAA, ISO 27001) o sistemas que procesen, almacenen o transmitan datos sensibles.

Requisito: Antes de que un cambio dentro del alcance pueda ser aprobado para despliegue en producción, se debe realizar un pentesting automatizado contra el cambio en un entorno de staging o pre-producción. La prueba debe cubrir los sistemas y componentes específicos afectados por el cambio.

Certificado de Seguridad: Los resultados del pentesting deben documentarse en un Certificado de Seguridad adjunto a la solicitud de cambio. El certificado debe incluir el estado de certificación (Aprobado, Aprobado Condicionalmente o Reprobado), resumen de hallazgos y enlace al informe completo.

Criterios de aprobación:

- Aprobado: Sin vulnerabilidades explotables de severidad Crítica o Alta. El cambio puede ser aprobado.

- Aprobado Condicionalmente: Vulnerabilidades explotables de severidad Media identificadas. El cambio puede ser aprobado con un plan de remediación y cronograma (no más de 30 días). La remediación debe verificarse con un pentesting de seguimiento.

- Reprobado: Vulnerabilidades explotables de severidad Crítica o Alta identificadas. El cambio no debe ser aprobado hasta que las vulnerabilidades sean remediadas y una nueva prueba confirme una certificación de Aprobado o Aprobado Condicionalmente.

Cambios de emergencia: Las pruebas de seguridad no son requeridas antes del despliegue de emergencia pero deben realizarse retroactivamente dentro de 48 horas. Si la prueba retroactiva identifica vulnerabilidades explotables, se debe enviar una solicitud de cambio de seguimiento para remediación como un cambio Normal de Prioridad 1.

Excepciones: Las excepciones al requisito de pruebas de seguridad deben ser aprobadas por el CISO o su designado y documentadas en la solicitud de cambio con una justificación de aceptación de riesgo.

Este marco de política da a los gestores de cambios criterios claros y aplicables. Elimina la ambigüedad de la evaluación subjetiva de riesgos para las preocupaciones de seguridad y proporciona un rastro de decisiones documentado para los auditores.

Reduciendo la Fricción del CAB con Informes Automatizados

Una preocupación legítima sobre agregar pentesting a la gestión de cambios es que ralentizará el proceso de aprobación. Las reuniones del CAB ya tienen limitaciones de tiempo, y agregar otro artefacto de revisión podría crear fricción y retrasos.

El pentesting automatizado y los informes abordan esta preocupación directamente. El pentesting se ejecuta en segundo plano después de que el cambio se despliega en staging -- no requiere programación manual, definición de alcance o coordinación. Los resultados se publican automáticamente en el registro de cambio. El certificado de seguridad proporciona un veredicto claro de una línea: Aprobado, Aprobado Condicionalmente o Reprobado.

Para los cambios que aprueban, la revisión del CAB toma segundos. El gestor de cambios ve una certificación verde de "Aprobado", confirma que está adjunta al registro de cambio y continúa. El pentesting no agrega tiempo de reunión para cambios limpios -- simplemente agrega confianza.

Para los cambios que reprueban, el pentesting ahorra al CAB tiempo significativo al revelar problemas de seguridad antes de que se conviertan en incidentes. Una discusión de 15 minutos sobre si aprobar un cambio con dos hallazgos explotables de Alta severidad es mucho menos costosa que una respuesta a incidentes de varios días después de que esas vulnerabilidades sean explotadas en producción.

El efecto neto en la velocidad de los cambios es generalmente positivo. Las organizaciones que implementan la certificación de seguridad reportan que el tiempo total desde la presentación del cambio hasta el despliegue en producción disminuye porque la puerta de seguridad detecta problemas temprano -- problemas que de otro modo se descubrirían después del despliegue y requerirían cambios de emergencia, reversiones o respuesta a incidentes. Detectar una vulnerabilidad en staging mediante pentesting automatizado toma días. Responder a la misma vulnerabilidad como un incidente de seguridad en producción toma semanas.

La Perspectiva de Gobernanza

Para profesionales de gobernanza de TI y gestores de cambios, la certificación de seguridad a través de pentesting automatizado aborda varios desafíos persistentes de gobernanza.

Auditabilidad. Cada cambio dentro del alcance tiene un resultado de prueba de seguridad documentado. Los auditores que revisan tu proceso de gestión de cambios pueden ver que el riesgo de seguridad fue evaluado objetivamente para cada cambio, no solo auto-reportado por el implementador del cambio. Esto es particularmente valioso para auditorías SOC 2 Type II, donde los auditores examinan los controles de gestión de cambios (CC8.1) durante el período de observación.

Consistencia. Las evaluaciones de riesgo humanas son inherentemente inconsistentes. Diferentes desarrolladores califican cambios similares de manera diferente. Diferentes gestores de cambios aplican diferentes niveles de escrutinio. El pentesting automatizado aplica la misma metodología de pruebas a cada cambio, produciendo resultados consistentes y comparables.

Responsabilidad. Cuando se rastrea un cambio que introdujo una vulnerabilidad, el certificado de seguridad proporciona documentación clara de lo que se probó y lo que se sabía en el momento de la aprobación.

Evidencia de cumplimiento. El Requisito 6.3.2 de PCI DSS requiere que los cambios de código personalizado se revisen antes del lanzamiento. El control A.8.32 del Anexo A de ISO 27001 aborda la gestión de cambios para el procesamiento de información. El control CM-4 de NIST SP 800-53 requiere análisis de impacto de seguridad para los cambios. El pentesting automatizado como parte de la gestión de cambios proporciona evidencia directa para todos estos controles.

De la Teoría de Gobernanza a la Práctica Operativa

La brecha entre la teoría de gobernanza de gestión de cambios y la práctica operativa es amplia en la mayoría de las organizaciones. Las políticas dicen que el riesgo debe ser evaluado. En la práctica, la evaluación de riesgos es un menú desplegable en un formulario. Las políticas dicen que la seguridad debe ser considerada. En la práctica, la revisión de seguridad es una casilla de verificación que se marca por defecto.

El pentesting automatizado cierra esta brecha al hacer que la evaluación de seguridad sea concreta, objetiva y automática. No requiere que los gestores de cambios se conviertan en expertos en seguridad. No requiere que los desarrolladores realicen pruebas de seguridad en su propio código. No requiere personal adicional ni pasos de proceso manual. Se ejecuta en segundo plano, produce un resultado claro y se integra en el flujo de trabajo de cambios existente.

Las organizaciones que implementan este modelo encuentran que su proceso de gestión de cambios se vuelve genuinamente consciente del riesgo en lugar de performativamente consciente del riesgo. Los gestores de cambios toman mejores decisiones porque tienen mejor información. Los desarrolladores reciben retroalimentación más rápida sobre problemas de seguridad porque las pruebas ocurren antes de producción, no meses después. Los equipos de seguridad obtienen visibilidad del pipeline de cambios sin convertirse en un cuello de botella.

Esto es lo que parece una gobernanza efectiva: no más procesos, sino mejor información fluyendo a través de los procesos existentes.

Preguntas Frecuentes

¿Debería el pentesting ser parte de la gestión de cambios?

Sí. La gestión de cambios ITIL requiere evaluación de riesgos antes de los cambios en producción, pero la mayoría de los CAB carecen de evidencia de seguridad objetiva. El pentesting automatizado proporciona una puerta de seguridad de aprobado/reprobado que los gestores de cambios pueden exigir antes de aprobar lanzamientos, cerrando la brecha entre la teoría de gobernanza y la práctica.

¿Cómo se evalúa el riesgo de seguridad antes de los cambios en producción?

Ejecuta pentesting automatizado contra el cambio en un entorno de staging antes de la revisión del CAB. El informe de pentesting proporciona evidencia objetiva de vulnerabilidades explotables, dando a los gestores de cambios datos concretos para aprobar, diferir o rechazar el cambio.

¿Qué es la certificación de seguridad para la gestión de cambios?

La certificación de seguridad es un resultado de pentesting documentado adjunto a una solicitud de cambio, que prueba que el cambio fue probado para vulnerabilidades explotables antes del despliegue en producción. Funciona como una puerta de calidad — similar a cómo la firma de QA certifica la corrección funcional.